Il modulo Email/PEC di C.E.R.T.O. Desktop acquisisce messaggi di posta elettronica da qualsiasi server IMAP con piena validità forense. Ogni email viene scaricata nella forma originale (EML), sottoposta a doppia verifica DKIM/SPF/DMARC (server e tool indipendente), resa visivamente in PDF e PNG, e archiviata con hash crittografici multipli e marca temporale RFC 3161. Per la PEC, il sistema analizza automaticamente la busta certificata, verifica la firma S/MIME con OpenSSL e preserva il file daticert.xml con tutti i dati di certificazione del gestore.

Costo: 1 slot per email acquisita — vedi pacchetti slot

Cosa acquisisce il modulo email/PEC

Per ogni messaggio selezionato, il modulo produce un fascicolo forense completo contenente il messaggio originale, le verifiche di autenticità, l'analisi del percorso tra i server, il rendering visuale e tutti gli allegati con hash individuali. Il risultato è un pacchetto autocontenuto, verificabile offline, utilizzabile come prova in procedimenti civili e penali.

| Elemento acquisito | Dettagli |

|---|---|

| Messaggio EML originale | File RFC 2822 completo scaricato via IMAP FETCH, inalterato, con tutti gli header e il corpo MIME originale. |

| Verifica DKIM / SPF / DMARC | Doppia verifica: risultato dichiarato dal server (header Authentication-Results) e ri-verifica indipendente con tool locale. Rilevamento automatico discrepanze. |

| Snapshot record DNS DKIM | Interrogazione live del record TXT con la chiave pubblica DKIM al momento dell'acquisizione. Protezione contro la rotazione futura delle chiavi. |

| Analisi PEC (se applicabile) | Parsing daticert.xml, verifica firma S/MIME (smime.p7s) con OpenSSL, separazione busta PEC e messaggio originale, correlazione ricevute. |

| Analisi header e hop | Parsing di tutti gli header Received: IP mittente, server SMTP, protocollo, versione TLS, timestamp e ritardo di transito per ogni hop. |

| Rendering PDF e PNG | Rendering visuale del messaggio in formato PDF (A4) e screenshot PNG. Per la PEC: rendering separato della busta e del messaggio originale. |

| Allegati con hash | Estrazione di tutti gli allegati (inline e attachment) con calcolo MD5, SHA-1, SHA-256 e SHA-512 per ciascun file. |

| Certificati SSL/TLS | Catena completa del certificato del server IMAP: server, intermedi e root CA con fingerprint e validità. Export PEM della catena completa. |

| Contesto di sistema | Sincronizzazione NTP (offset documentato), IP pubblico del client, snapshot dei processi in esecuzione al momento dell'acquisizione. |

| Log protocollo IMAP | Registrazione verbatim dello scambio IMAP tra client e server per ogni operazione eseguita. |

| Report forense | Documento TXT e PDF con tutti gli hash, le verifiche, l'analisi del routing, l'inventario file e la catena di custodia. |

| Marca temporale RFC 3161 | Firma temporale sul report forense tramite FreeTSA (base) o InfoCert eIDAS (qualificata). File .tsr incluso con certificato CA per verifica offline. |

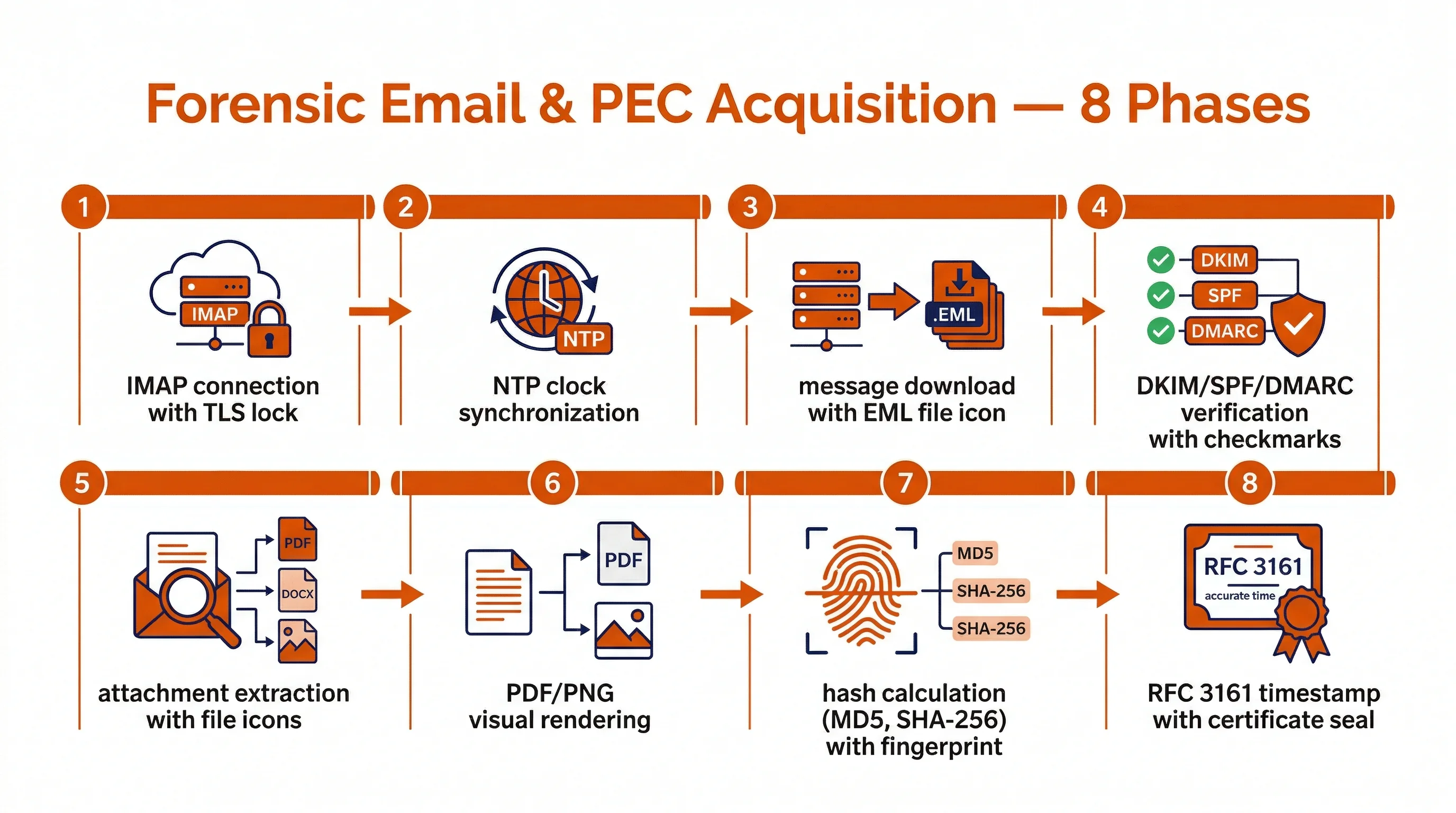

Il processo di acquisizione in 8 fasi

L'acquisizione è completamente automatizzata. L'utente seleziona le email da acquisire e il sistema esegue tutte le fasi senza intervento manuale, con monitoraggio del progresso in tempo reale.

- Connessione IMAP sicura — collegamento al server con TLS 1.2+, raccolta certificati SSL e listing delle cartelle con metadati IMAP (uidValidity, uidNext)

- Sincronizzazione e contesto — query NTP (Google, Cloudflare, pool.ntp.org) per documentare l'offset dell'orologio di sistema, rilevamento IP pubblico, snapshot dei processi attivi

- Download messaggi — FETCH RFC822 in modalità read-only per ogni messaggio selezionato, salvataggio del file EML originale con calcolo hash immediato (MD5, SHA-1, SHA-256, SHA-512)

- Verifica autenticità — doppia verifica DKIM/SPF/DMARC (risultato server + ri-verifica indipendente), snapshot DNS della chiave pubblica DKIM, rilevamento discrepanze

- Analisi PEC e allegati — per i messaggi PEC: parsing daticert.xml, verifica S/MIME, separazione busta/messaggio originale. Per tutti: estrazione allegati con hash individuali

- Rendering e analisi — conversione del messaggio in PDF/PNG, analisi completa degli header Received con ricostruzione del percorso tra i server (hop analysis)

- Generazione report e hash — report forense TXT/PDF con inventario completo, manifest SHA-256 di tutti i file prodotti, script di verifica integrità cross-platform

- Marca temporale e archiviazione — firma RFC 3161 sul report, creazione archivio ZIP del fascicolo, registrazione sul server con archiviazione certificata per 5 anni

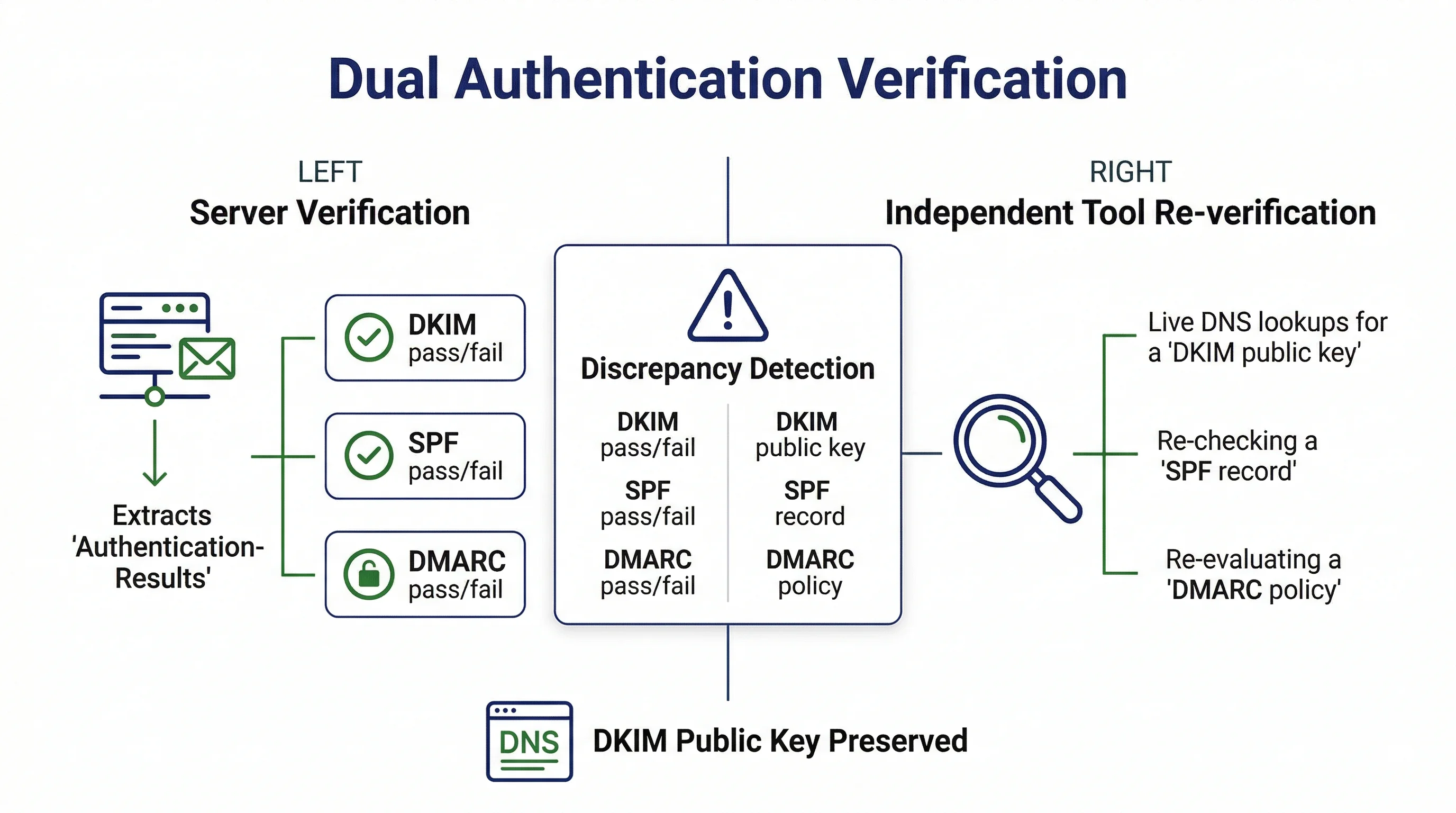

Verifica autenticità: DKIM, SPF e DMARC

La verifica dell'autenticità di un'email è il cuore dell'acquisizione forense. C.E.R.T.O. esegue una doppia verifica indipendente per massimizzare l'affidabilità probatoria:

1. Verifica server (passiva)

Estrazione dell'header Authentication-Results inserito dal server di destinazione al momento della ricezione originale. Se assente, viene cercato l'header ARC-Authentication-Results come fallback. Questo rappresenta il risultato della verifica eseguita al momento della consegna del messaggio.

2. Ri-verifica tool (attiva)

Il tool riesegue in modo indipendente la verifica DKIM, SPF e DMARC al momento dell'acquisizione utilizzando la libreria mailauth. Questo conferma che la firma è ancora valida e che i record DNS non sono stati alterati. Il sistema interroga il DNS per ottenere la chiave pubblica DKIM e ne salva uno snapshot nel fascicolo.

Rilevamento discrepanze: se il risultato del server e quello del tool divergono (ad esempio DKIM pass sul server ma fail al tool), il sistema documenta la discrepanza con le possibili cause: rotazione della chiave DKIM, modifica degli header durante il transito, differenze nei resolver DNS. Questa analisi comparativa rafforza il valore probatorio dell'acquisizione.

Per ogni protocollo verificato, il fascicolo documenta:

- DKIM — selettore, dominio firmatario, risultato (pass/fail/none), record DNS TXT con la chiave pubblica al momento dell'acquisizione

- SPF — dominio verificato, IP mittente, risultato (pass/fail/softfail/none), flag trustReceived per validazione IP

- DMARC — policy del dominio (none/quarantine/reject), allineamento DKIM e SPF, risultato aggregato

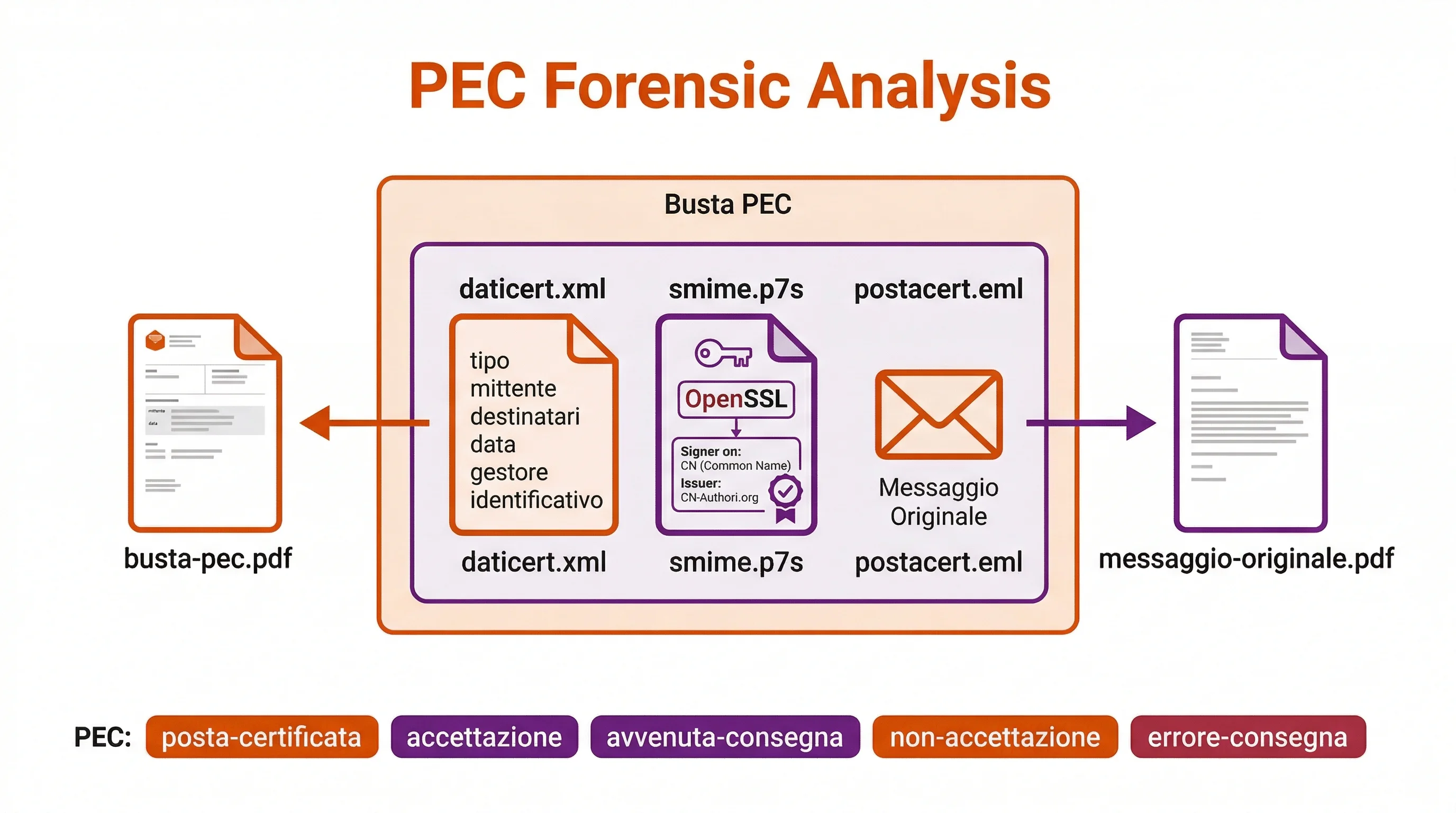

Supporto completo PEC: S/MIME e daticert.xml

La Posta Elettronica Certificata ha una struttura diversa dalla posta ordinaria: il messaggio PEC è una busta firmata digitalmente dal gestore che contiene al suo interno il messaggio originale del mittente. C.E.R.T.O. riconosce automaticamente i messaggi PEC e ne analizza ogni componente.

Rilevamento automatico PEC

Il sistema identifica i messaggi PEC attraverso tre metodi indipendenti:

- Host del server — confronto con i 12 principali server PEC italiani (Aruba, InfoCert/Legalmail, Poste Italiane, Namirial, Register, TIM e altri)

- Header di trasporto — ricerca dell'header

X-Trasporto: posta-certificata - Allegati di certificazione — presenza di

daticert.xmlosmime.p7s

Analisi della busta PEC

daticert.xml

Il file XML di certificazione viene estratto e analizzato. Campi preservati nel fascicolo:

- tipo — posta-certificata, accettazione, avvenuta-consegna, non-accettazione, errore-consegna, preavviso-errore

- mittente — indirizzo PEC del mittente

- destinatari — elenco con ruolo (principale, cc, cco)

- oggetto — oggetto del messaggio originale

- data, ora, zona — timestamp certificato dal gestore

- gestore-emittente — provider PEC

- identificativo — ID univoco della certificazione

- msgid — Message-ID del messaggio originale

- ricevuta — tipo di ricevuta (completa, breve, sintetica)

Firma S/MIME (smime.p7s)

La firma PKCS#7 del gestore PEC viene estratta e verificata con OpenSSL. Il fascicolo documenta:

- CN firmatario — Common Name del certificato del gestore

- Issuer — autorità di certificazione emittente

- Numero seriale — serial number del certificato

- Validità strutturale — verifica integrità della struttura PKCS#7

- File smime.p7s — preservato nel fascicolo per verifica indipendente

La verifica completa della firma richiede il certificato CA del gestore PEC, disponibile presso il provider.

Busta PEC vs messaggio originale

Il sistema genera rendering separati per i due livelli del messaggio PEC:

- busta-pec.pdf / busta-pec.png — la busta esterna creata dal gestore PEC, con gli header di trasporto e i dati di certificazione

- messaggio-originale.pdf / messaggio-originale.png — il contenuto originale inviato dal mittente, estratto dall'allegato

postacert.eml

Correlazione ricevute

Per le ricevute di accettazione e consegna, il sistema identifica il tipo di messaggio PEC (accettazione, avvenuta-consegna, non-accettazione, errore-consegna) e correla la ricevuta al messaggio originale tramite il Message-ID contenuto nel daticert.xml.

Nota sulla verifica PEC: per i messaggi PEC, i risultati DKIM/SPF/DMARC non sono significativi perché il mittente effettivo è il gestore PEC, non il dominio originale. Il report lo segnala automaticamente, indicando che l'autenticità della PEC è garantita dalla firma S/MIME del gestore e dai dati contenuti nel daticert.xml.

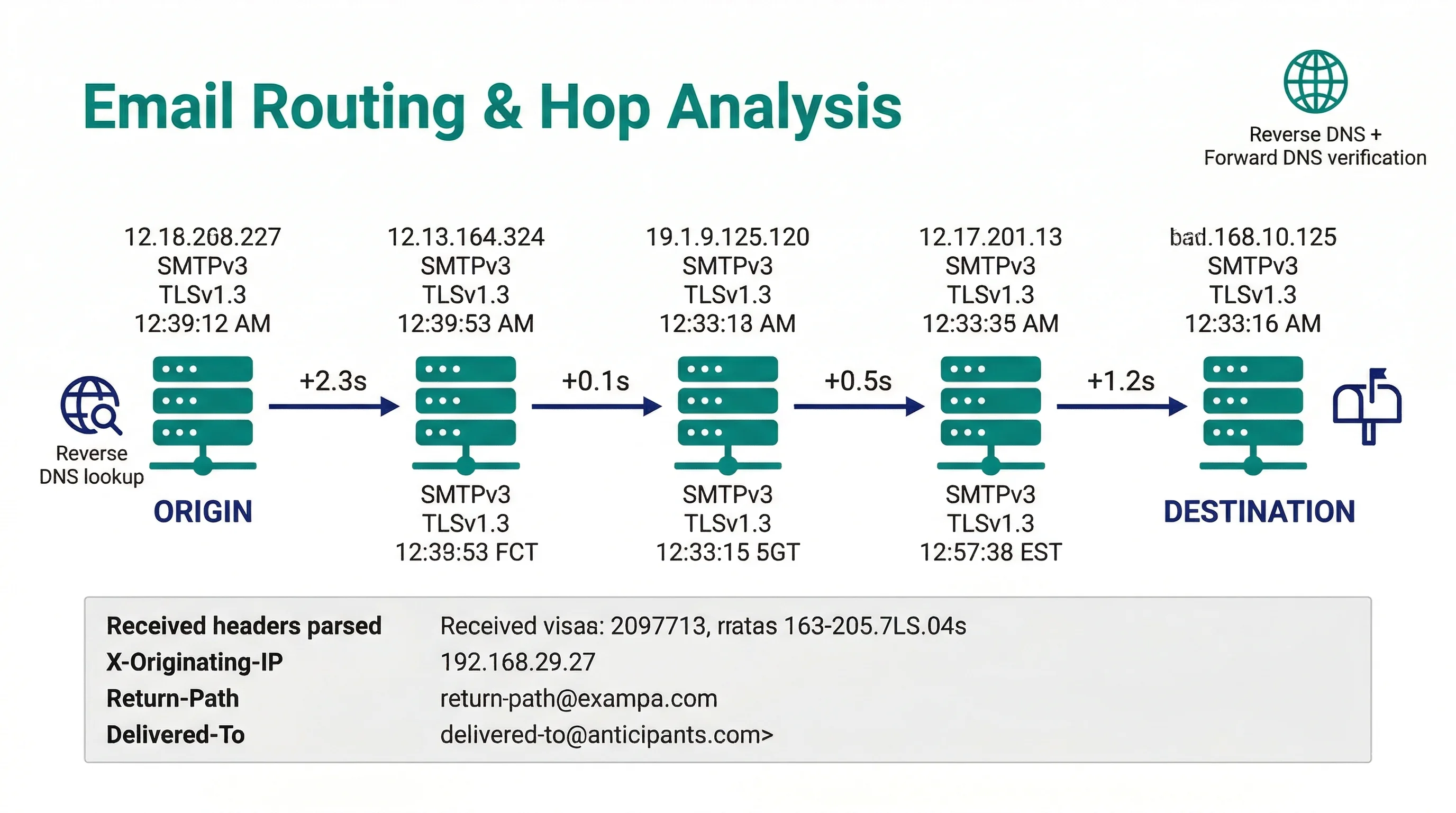

Analisi del percorso email (hop analysis)

Ogni email attraversa una catena di server prima di raggiungere la casella di destinazione. C.E.R.T.O. ricostruisce l'intero percorso analizzando tutti gli header Received del messaggio.

Per ogni hop (passaggio tra server) viene documentato:

- IP del server — con classificazione automatica pubblico/privato

- Protocollo SMTP — SMTP, ESMTP, ESMTPS con versione TLS

- Timestamp — data e ora di ricezione per ogni hop

- Ritardo di transito — tempo trascorso tra un hop e il successivo

- Reverse DNS — risoluzione inversa dell'IP mittente con verifica forward DNS

Il sistema estrae inoltre:

- X-Originating-IP — IP originale del client di invio (se presente)

- Return-Path — indirizzo di bounce

- Delivered-To — destinatario finale

- Primo server SMTP — il server che ha originato la catena di consegna

Il report include una rappresentazione visuale ASCII del percorso completo, dal server di origine a quello di destinazione.

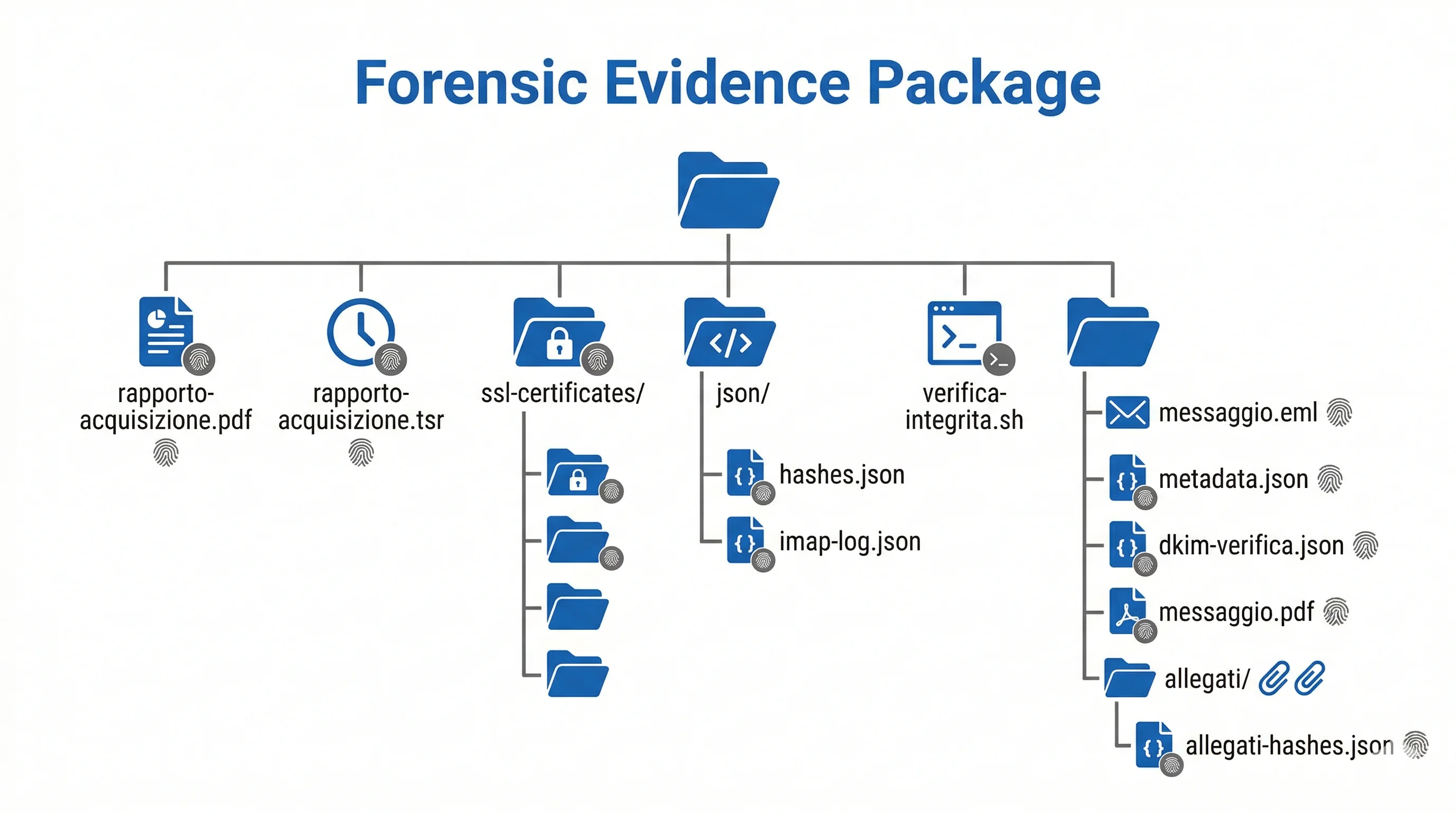

Il fascicolo forense prodotto

Per ogni acquisizione viene generato un fascicolo ZIP contenente tutti gli artefatti forensi, organizzati in una struttura di directory coerente e autocontenuta.

Struttura del fascicolo

├── rapporto-acquisizione.txt

├── rapporto-acquisizione.pdf

├── rapporto-acquisizione.tsr — marca temporale RFC 3161

├── rapporto-allegati.txt — inventario allegati con hash

├── acquisizione-log.txt — log cronologico dell'acquisizione

├── connessione-info.txt — dettagli SSL/TLS e certificati

├── rapporto-processi-sistema.txt — snapshot processi attivi

├── verifica-integrita.sh — script verifica per macOS/Linux

├── verifica-integrita.bat — script verifica per Windows

├── json/

│ ├── {id}-hashes.json — manifest SHA-256 di tutti i file

│ ├── imap-protocol-log.json — scambio IMAP verbatim

│ └── timestamp-info.json

├── ssl-certificates/

│ ├── server.crt / intermediate-N.crt / root-ca.crt

│ └── full-chain.pem — catena completa

├── freetsa-cacert/

│ ├── freetsa-cacert.pem — CA per verifica offline TSA

│ └── tsr-verifica.txt — comando OpenSSL per verifica

└── [CARTELLA]/ — es. INBOX, Sent

├── cartella-sommario.json — metadati IMAP della cartella

└── [SEQ]_uid[UID]/ — directory per messaggio

├── messaggio.eml — RFC 2822 originale

├── metadata.json — metadati strutturati

├── report-headers.txt — analisi header forense

├── dkim-verifica.json — risultati DKIM/SPF/DMARC

├── header-analysis.json — analisi hop strutturata

├── messaggio.pdf / messaggio.png — rendering visuale

├── busta-pec.pdf / busta-pec.png — solo PEC

├── messaggio-originale.pdf / .png — solo PEC

├── daticert.xml — solo PEC

├── smime.p7s — solo PEC

├── pec-verifica.json — solo PEC

└── allegati/

├── [file allegati originali]

└── allegati-hashes.json

Contenuto del report forense

Il documento rapporto-acquisizione (TXT e PDF) contiene:

- Identificativo acquisizione (UUID), account email, server, date e protocollo

- Sincronizzazione NTP con offset documentato

- Riepilogo: cartelle, messaggi totali, elaborati, errori

- Dettagli certificati SSL/TLS dell'intera catena (subject, issuer, validità, fingerprint, SAN)

- Inventario hash di tutti i file prodotti (4 algoritmi per i file forensi chiave)

- Analisi autenticazione DKIM/SPF/DMARC con confronto server vs tool

- Ricostruzione completa del routing con analisi hop

- Sezione PEC dedicata (se applicabile): tipo, gestore, daticert, firma S/MIME

- Eventuali errori con log dei tentativi

- Inventario file completo con descrizioni

- Footer: versione tool, IP pubblico, librerie utilizzate, timestamp

Integrità e marca temporale RFC 3161

Il fascicolo include tre livelli di protezione dell'integrità:

Hash crittografici

MD5, SHA-1, SHA-256 e SHA-512 calcolati per ogni file EML, ogni allegato e l'archivio ZIP. Manifest SHA-256 completo di tutti i file del fascicolo.

Marca temporale RFC 3161

Il report forense viene firmato con una TSA (FreeTSA o InfoCert eIDAS). Il file .tsr e il certificato CA sono inclusi per verifica offline con OpenSSL.

Script di verifica

Script verifica-integrita.sh (macOS/Linux) e .bat (Windows) per ricalcolare tutti gli hash e verificare la marca temporale senza strumenti esterni.

Compatibilità e provider supportati

Il modulo si connette a qualsiasi server IMAP standard. La configurazione è automatica per i principali provider:

| Provider | Server IMAP | Porta | PEC |

|---|---|---|---|

| Gmail | imap.gmail.com | 993 | — |

| Outlook / Microsoft 365 | outlook.office365.com | 993 | — |

| Yahoo Mail | imap.mail.yahoo.com | 993 | — |

| Aruba PEC | imaps.pec.aruba.it | 993 | Si |

| InfoCert / Legalmail | mbox.cert.legalmail.it | 993 | Si |

| Poste Italiane PEC | mail.postecert.it | 993 | Si |

| Namirial PEC | imaps.sicurezzapostale.it | 993 | Si |

| TIM PEC | imap.mail.pec.tim.it | 993 | Si |

| Altro server IMAP | Configurazione manuale host, porta e credenziali | Se PEC | |

Modalità di acquisizione:

- Completa — acquisisci tutti i messaggi di una o più cartelle selezionate

- Selettiva — scegli singole email da acquisire navigando le cartelle. L'elenco completo dei messaggi presenti (UID) viene comunque documentato nel fascicolo per trasparenza

L'acquisizione supporta pausa e ripresa: è possibile sospendere il processo e riprenderlo senza perdere i messaggi già scaricati. In caso di disconnessione, il sistema esegue fino a 3 tentativi di riconnessione automatica.

Acquisisci email e PEC con valore forense

Scarica C.E.R.T.O. Desktop, connettiti alla casella IMAP e ottieni un fascicolo forense completo. 1 slot per email.