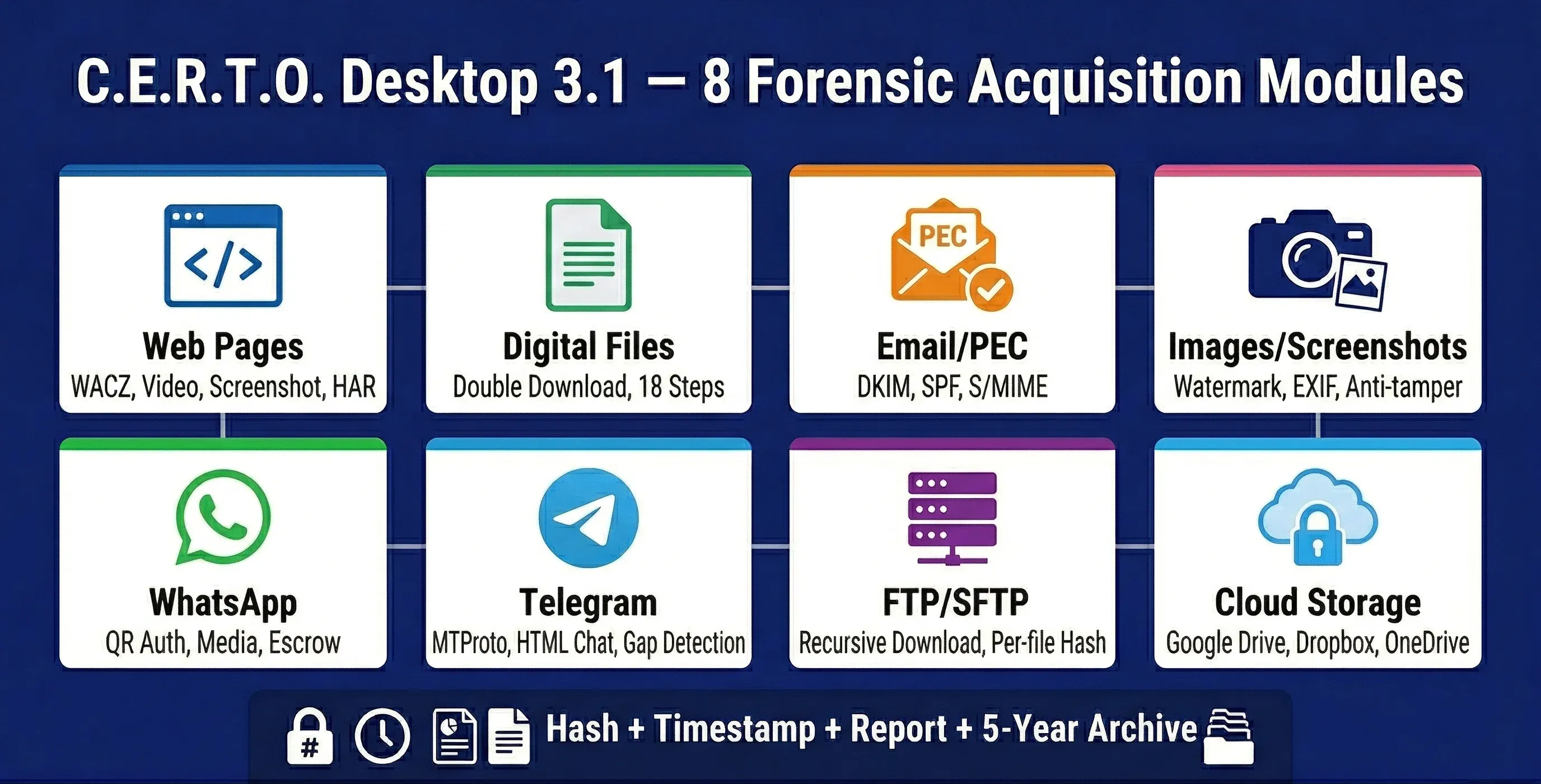

C.E.R.T.O. Desktop 3.1 è l'applicazione forense per Windows e macOS che integra otto moduli di acquisizione a pagamento e nove utility forensi gratuite. Browser forense integrato, acquisizione di chat WhatsApp e Telegram, server FTP/SFTP, storage cloud, email e PEC con verifica S/MIME, video recording HD, intercettazione traffico di rete, hash crittografici multipli, marca temporale RFC 3161 e archiviazione certificata per 5 anni. Ogni acquisizione produce un fascicolo digitale utilizzabile come prova in procedimenti civili e penali.

Modulo 1 — Acquisizione forense di pagine web

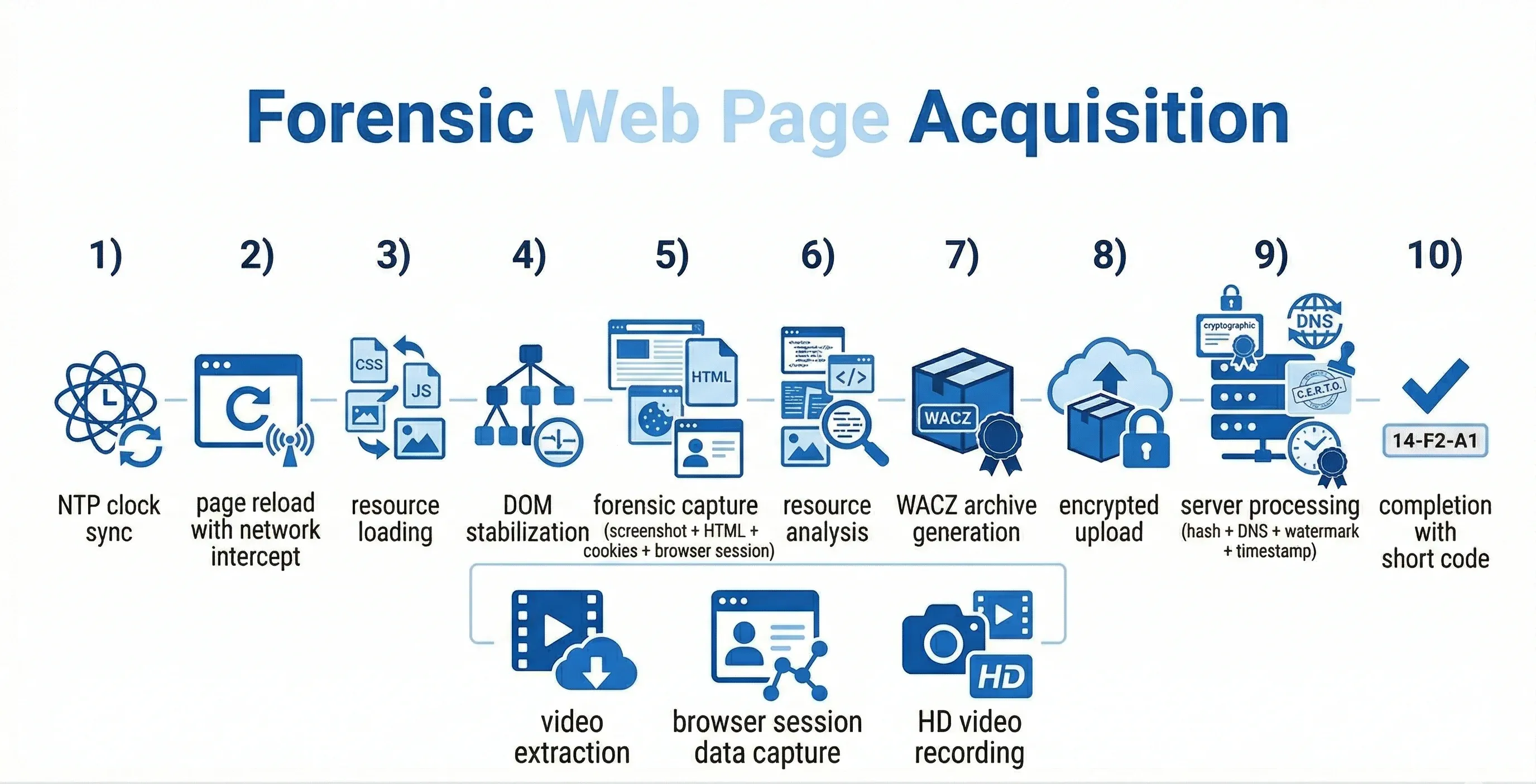

Il browser forense integrato consente di navigare qualsiasi sito e acquisire pagine web con piena validità forense. Il processo è completamente automatizzato in 10 fasi, dalla preparazione dell'ambiente isolato alla generazione del fascicolo completo con codice breve e notifica.

Costo: 2 slot per acquisizione

| Funzionalità | Dettagli |

|---|---|

| Archivio WACZ | Archivio web nel formato ISO 28500:2017 con indice CDX e firma digitale JWS (RFC 7515). Riproduzione fedele tramite ReplayWeb.page. |

| Video recording HD | Registrazione della sessione di navigazione con audio di sistema (H.264, 30 FPS). |

| Estrazione video | Download e remuxing automatico di video da pagine web: supporto DASH, HLS, MP4 e protocolli proprietari. Integrazione yt-dlp per YouTube e piattaforme compatibili. |

| Screenshot | Cattura viewport e full-page con scrolling automatico. Versione originale e con watermark forense. |

| Intercettazione rete | File HAR completo con tutte le richieste HTTP/HTTPS, header di risposta, tempi e dimensioni. |

| Codice sorgente HTML | Snapshot completo del DOM al momento della cattura. |

| Dati sessione browser | Cookie del dominio, localStorage, sessionStorage e snapshot completo della sessione di navigazione. |

| Certificato SSL/TLS | Dettagli certificato, catena di fiducia, fingerprint e validità. |

| Analisi infrastruttura | Record DNS, WHOIS, traceroute e IP del server di origine. |

| JavaScript e console | Stato JavaScript, console log, monitoraggio WebSocket e API calls. |

| Report forense | Documento con tutti gli hash, metadati tecnici, catena di custodia e inventario file. |

Le 10 fasi dell'acquisizione automatica:

- Preparazione — verifica credenziali, ambiente isolato, sincronizzazione NTP

- Ricaricamento pagina — refresh controllato con intercettazione di tutte le richieste

- Caricamento pagina — attesa risorse statiche, contenuti dinamici (AJAX/Fetch), lazy-loading

- Stabilizzazione — verifica inattività rete, stabilità DOM, caricamento font e immagini

- Cattura dati forensi — screenshot, HTML, cookie, storage, sessione browser, metriche performance, certificati SSL

- Analisi risorse — download e catalogazione dei file intercettati con header HTTP

- Generazione WACZ — creazione archivio nel formato ISO 28500:2017 con indice CDX e firma digitale

- Upload al server — trasmissione cifrata HTTPS con monitoraggio velocità e progresso

- Elaborazione server — hash multipli, DNS, WHOIS, watermark, report, marca temporale, archiviazione

- Completamento — conferma, generazione codice breve, notifica email/PEC

Approfondisci il modulo pagine web →

Modulo 2 — Acquisizione forense di file digitali

Acquisisci qualsiasi file disponibile online — PDF, documenti, immagini, video, archivi — con 18 step automatizzati, doppio download e verifica di integrità. Questo servizio non ha concorrenti diretti nel mercato italiano: nessun altro strumento forense offre l'acquisizione certificata di file remoti con pay-per-use.

Costo: 1 slot per file

| Funzionalità | Dettagli |

|---|---|

| 18 step automatizzati | Processo completo dall'analisi URL al report finale, ogni fase monitorata in tempo reale. |

| Doppio download | Il file viene scaricato due volte e i rispettivi hash confrontati per garantire la coerenza del contenuto. |

| Verifica ETag / Last-Modified | Controllo degli header HTTP per confermare che il file non sia cambiato tra i due download. |

| Hash crittografici | MD5, SHA-1, SHA-256 e SHA-512 calcolati su entrambi i download e sul fascicolo ZIP finale. |

| Analisi infrastruttura | DNS, WHOIS, certificato SSL/TLS, traceroute e IP del server di origine. |

| Intestazioni HTTP | Header di risposta completi per ogni richiesta effettuata. |

| Report forense | Documento con hash, metadati, catena di custodia, confronto download e inventario completo. |

Tre modalità di acquisizione:

- Acquisizione singola — inserisci l'URL del file da acquisire

- Estrai risorse — analizza una pagina web e seleziona i file scaricabili (immagini, documenti, media)

- Elenco URL — acquisizione in blocco da una lista di URL

Approfondisci il modulo file →

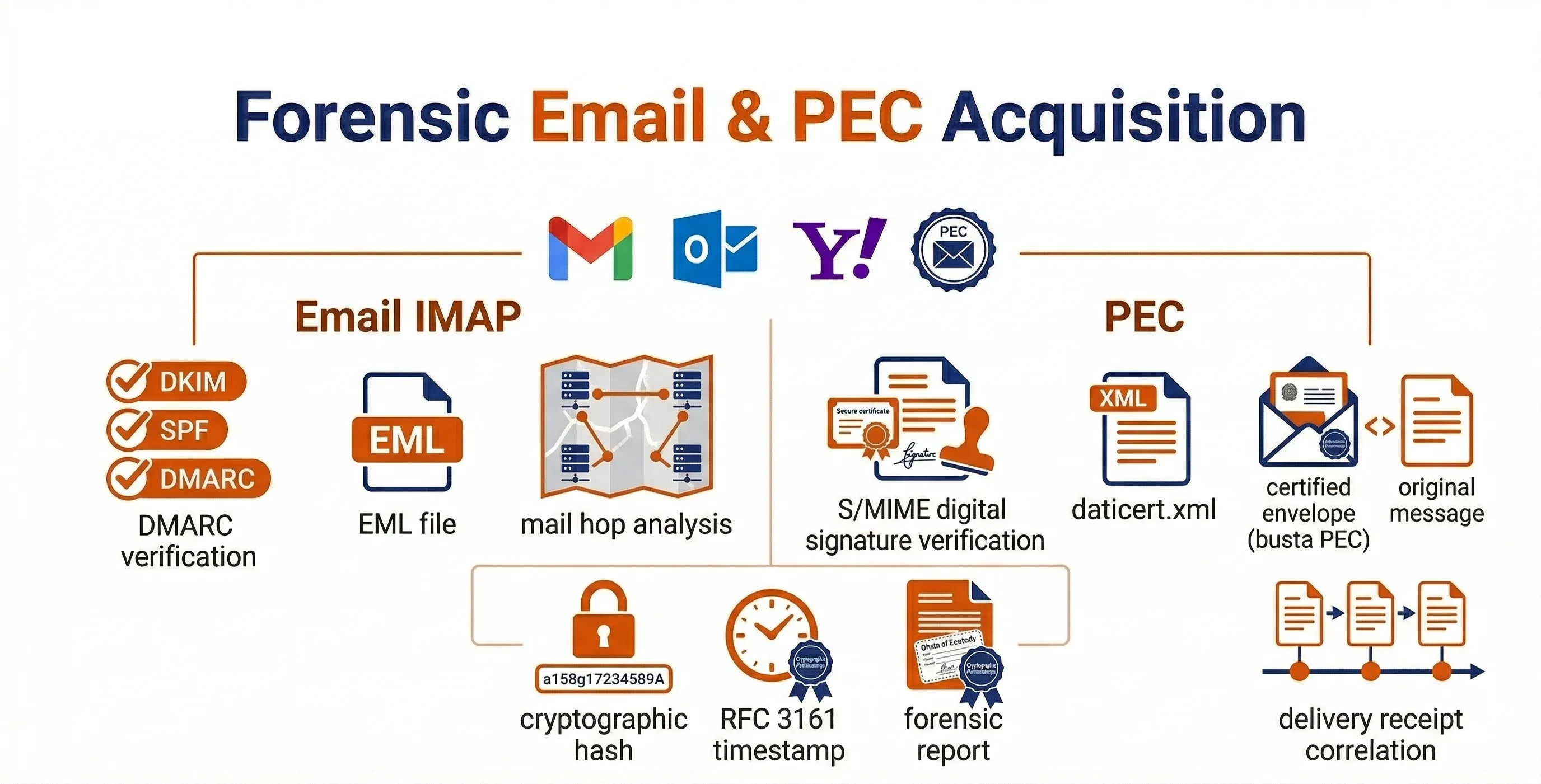

Modulo 3 — Acquisizione forense di email e PEC

Connettiti a qualsiasi casella email IMAP e acquisisci i messaggi con verifica automatica dell'autenticità tramite DKIM, SPF e DMARC. Compatibile con Gmail, Outlook, Yahoo, PEC e qualsiasi server IMAP standard. Nella versione 3.1 il modulo include il supporto completo per la Posta Elettronica Certificata: parsing del file daticert.xml, verifica firma S/MIME con OpenSSL, rendering separato della busta PEC e del messaggio originale, correlazione automatica delle ricevute.

Costo: 1 slot per email

| Funzionalità | Dettagli |

|---|---|

| Connessione IMAP sicura | Supporto TLS/SSL, configurazione automatica per i principali provider (Gmail, Outlook, Yahoo, PEC). |

| Selezione multi-cartella | Navigazione e selezione delle email da qualsiasi cartella della casella (Inbox, Sent, Drafts, ecc.). |

| Verifica DKIM / SPF / DMARC | Validazione automatica dell'autenticità del messaggio con risultato pass/fail per ogni protocollo. Doppia verifica (server e tool locale). |

| Supporto PEC completo | Parsing daticert.xml, verifica firma S/MIME con OpenSSL, rendering busta PEC e messaggio originale, correlazione ricevute di accettazione e consegna. |

| Preservazione record DNS DKIM | Salvataggio del record DNS con la chiave pubblica DKIM, protezione contro la rotazione futura delle chiavi. |

| Preservazione EML | Salvataggio del messaggio originale nel formato EML con header completi, inalterato. |

| Analisi header e hop | Tracciamento completo del percorso dell'email attraverso i server di transito con timestamp di ogni hop. |

| Report forense | Documento con hash, esito verifica DKIM/SPF/DMARC, stato firma S/MIME (per PEC), header completi e catena di custodia. |

Approfondisci il modulo email/PEC →

Modulo 4 — Certificazione immagini e screenshot forensi

Due funzionalità distinte in un unico modulo: certificazione di file immagine esistenti (hash, watermark, marca temporale) e cattura di screenshot forensi con protezioni anti-manipolazione a 7 livelli.

Costo: 1 slot per immagine o screenshot

Certificazione immagine

Seleziona un file immagine dal filesystem e ottieni la certificazione con marca temporale. Non è un'acquisizione forense: il file esiste già e viene certificato nella sua forma attuale.

- Hash MD5, SHA-1, SHA-256, SHA-512

- Estrazione completa metadati EXIF (fotocamera, GPS, data scatto, software)

- Watermark forense a 6 posizioni

- Marca temporale RFC 3161

- Report con catena di custodia

Screenshot forense

Cattura forense dello schermo intero o di una regione con garanzie anti-manipolazione certificate. Il sistema documenta l'ambiente di sistema al momento della cattura.

- Hash SHA-256 immediato del buffer (prima del salvataggio su disco)

- Snapshot ambiente: processi in esecuzione, NTP, IP pubblico, display info

- Finestra applicazione nascosta durante la cattura

- Preview non editabile, flusso atomico senza interruzioni

- Ri-verifica hash prima dell'applicazione del watermark

- Selezione schermo intero o regione rettangolare

- Supporto multi-monitor

Watermark forense a 6 posizioni: bordo giallo da 15 pixel con testo rosso in 6 punti (4 laterali, 2 orizzontali). Contiene il dominio AcquisizioniForensi.it, la data/ora (fuso Europe/Rome) e l'hash SHA-512 dell'immagine originale. Metadati IPTC incorporati nel JPEG. Qualsiasi modifica al watermark invalida gli hash presenti nel report.

Approfondisci il modulo immagini e screenshot →

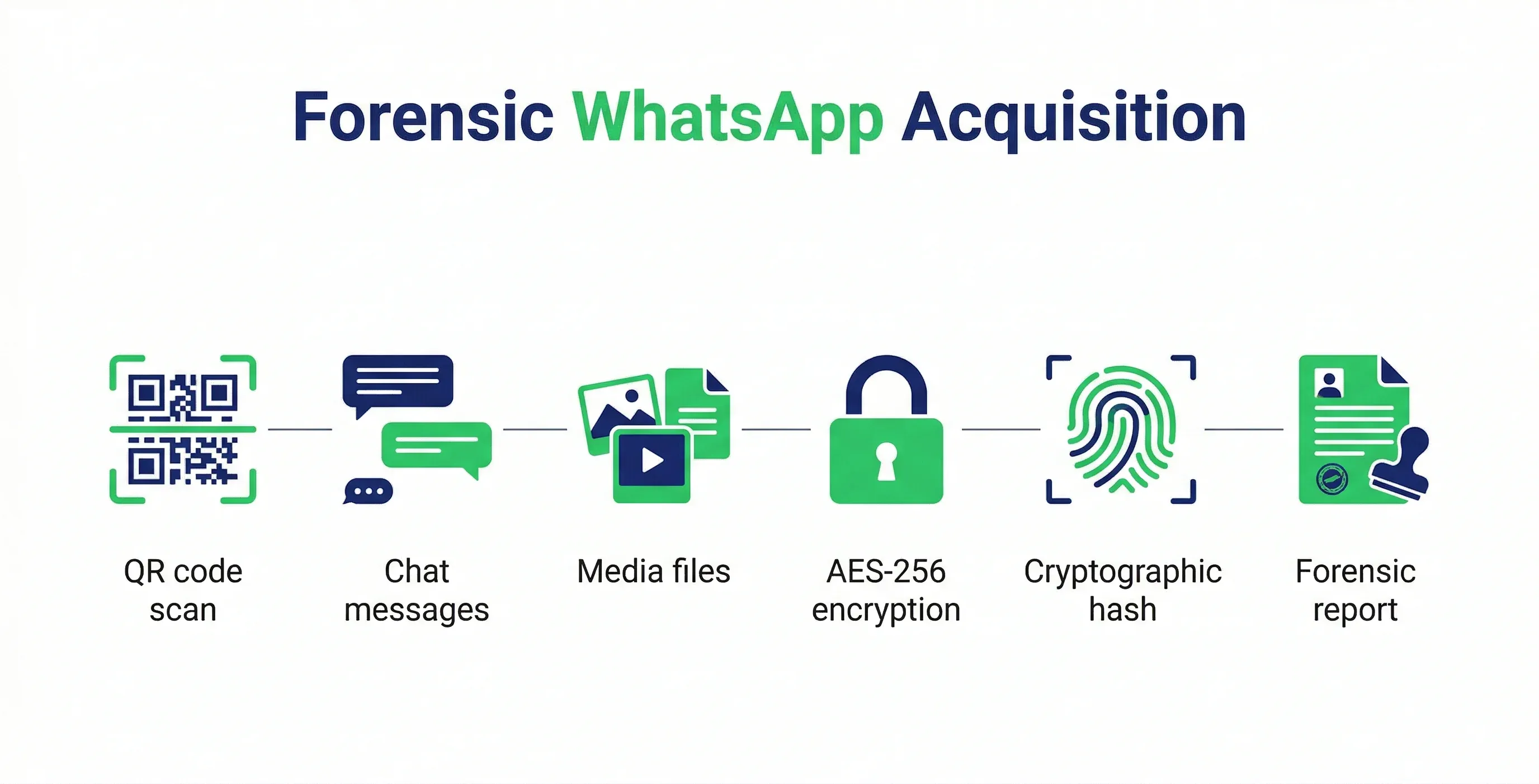

Modulo 5 — Acquisizione forense chat WhatsApp

Novità 3.1 — Acquisisci conversazioni WhatsApp Web con piena validità forense. Il modulo si connette a WhatsApp Web tramite scansione del QR code e acquisisce messaggi, media e metadati con cifratura escrow AES-256 e catena di custodia completa. Ideale per contenziosi civili, procedimenti penali e indagini difensive che coinvolgono chat di messaggistica.

Costo: 1 slot per chat acquisita

| Funzionalità | Dettagli |

|---|---|

| Connessione WhatsApp Web | Autenticazione tramite scansione QR code, sessione isolata e monitorata. |

| Acquisizione messaggi | Cattura completa dei messaggi di testo, vocali, immagini, video e documenti condivisi nella chat. |

| Download media | Download automatico di foto, video, documenti e messaggi vocali con rilevamento tipo e conteggio media. |

| Cifratura escrow AES-256 | I dati acquisiti vengono cifrati con chiave escrow per garantire l'integrità e la non ripudiabilità. |

| Filtro cross-chat | Selezione e filtro dei messaggi tra diverse conversazioni con contatori per tipologia di contenuto. |

| Report forense | Documento con hash, metadati delle chat, inventario media e catena di custodia completa. |

Approfondisci il modulo WhatsApp →

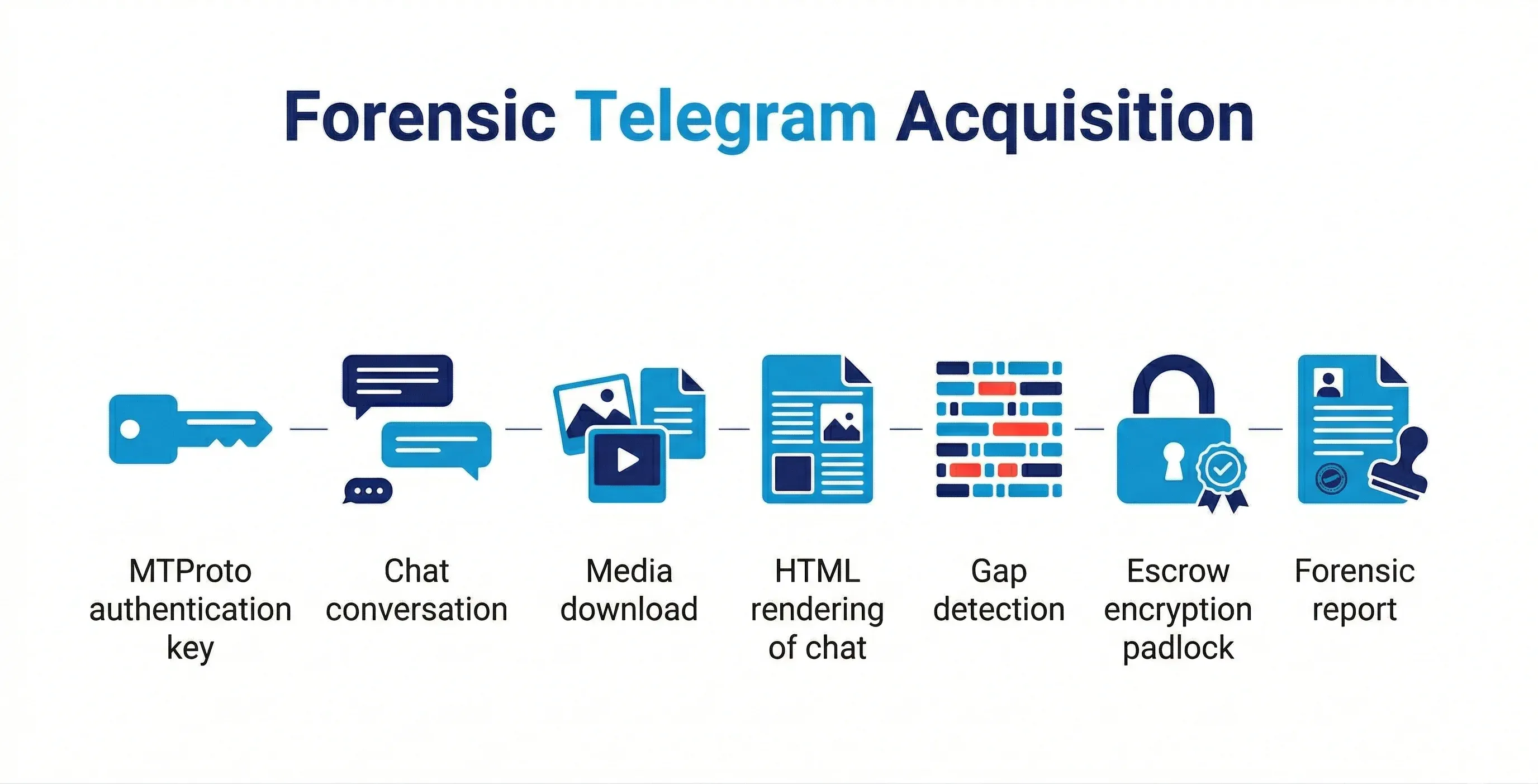

Modulo 6 — Acquisizione forense chat Telegram

Novità 3.1 — Acquisisci conversazioni Telegram con autenticazione MTProto nativa e download completo di tutti i media condivisi. Il modulo genera una ricostruzione HTML navigabile della chat con media inline, lightbox per le immagini e rilevamento automatico dei gap nei message ID per evidenziare eventuali messaggi eliminati.

Costo: 1 slot per chat acquisita

| Funzionalità | Dettagli |

|---|---|

| Autenticazione MTProto | Login nativo con il protocollo MTProto di Telegram, salvataggio dati sessione e caching AuthData. |

| Download media completo | Download automatico di foto, video e documenti condivisi nella conversazione. |

| Rendering HTML chat | Ricostruzione navigabile della conversazione con media inline, lightbox immagini e formattazione originale. |

| Rilevamento gap message ID | Analisi della sequenza dei message ID per evidenziare potenziali messaggi eliminati o mancanti. |

| Caching UsersMap | Mappatura e caching dei partecipanti alla conversazione con risoluzione nomi utente. |

| Cifratura escrow | Protezione dei dati acquisiti con cifratura escrow e marca temporale. |

| Report forense | Documento con hash, metadati sessione, statistiche messaggi, inventario media e catena di custodia. |

Approfondisci il modulo Telegram →

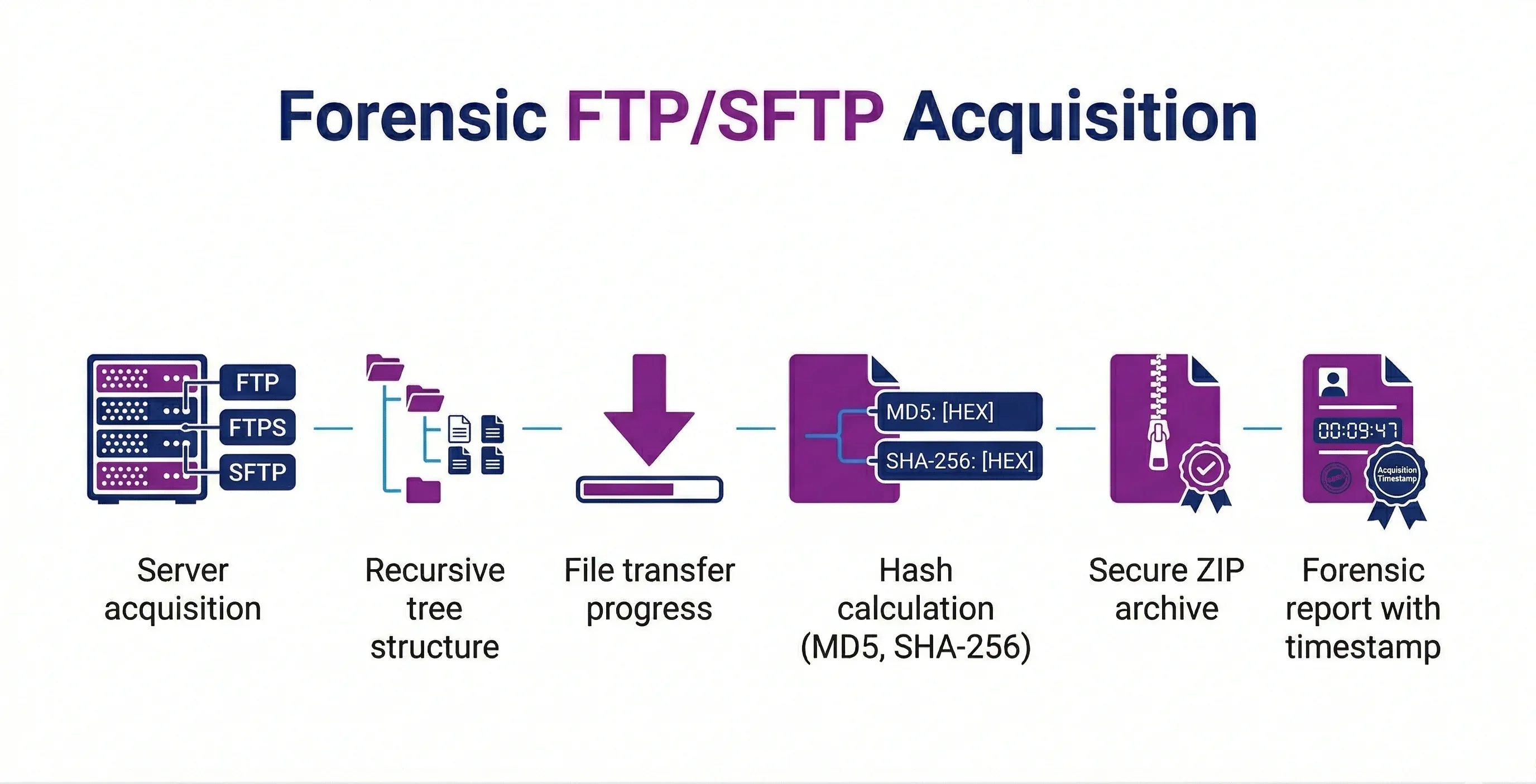

Modulo 7 — Acquisizione forense server FTP

Novità 3.1 — Acquisisci l'intero contenuto di un server FTP, FTPS o SFTP con download ricorsivo di tutte le directory, hash crittografici per ogni file scaricato e report forense completo. Ideale per acquisire contenuti ospitati su server di terze parti, hosting web, archivi documentali e backup remoti.

Costo: 1 slot per MB scaricato (arrotondato per eccesso, minimo 1 slot)

| Funzionalità | Dettagli |

|---|---|

| Protocolli supportati | FTP, FTPS (FTP over TLS) e SFTP (SSH File Transfer Protocol) con configurazione porta e credenziali. |

| Download ricorsivo | Scansione e download automatico dell'intera struttura di directory con preservazione della gerarchia originale. |

| Selezione percorso remoto | Possibilità di specificare il percorso remoto da acquisire (directory root o sottocartella specifica). |

| Hash per file | Calcolo hash crittografici (MD5, SHA-256) per ogni singolo file scaricato e per l'archivio ZIP finale. |

| Monitoraggio progresso | Conteggio file totali, file elaborati, errori e dimensione complessiva in tempo reale. |

| Report forense | Documento con inventario completo dei file, hash individuali, dettagli connessione e catena di custodia. |

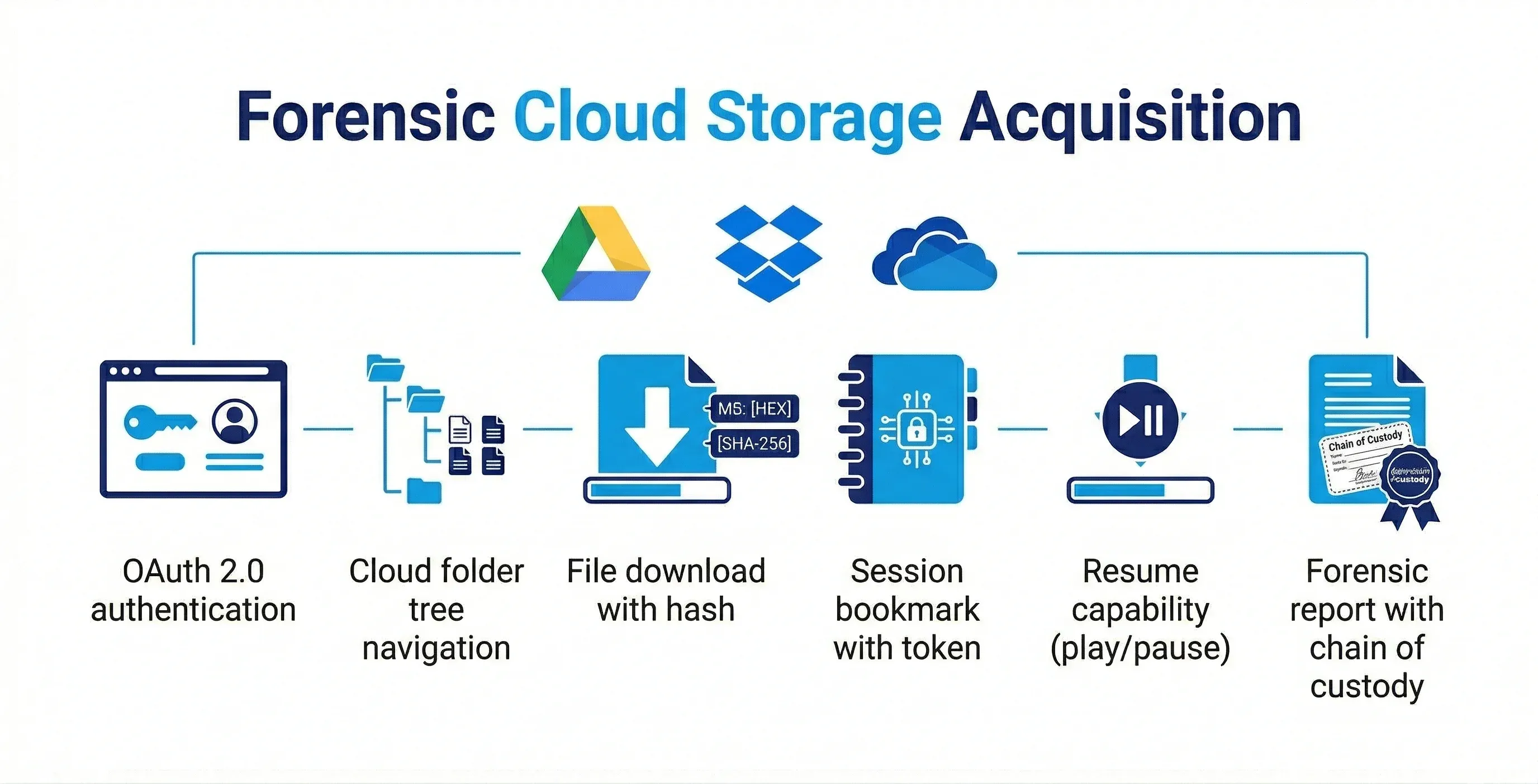

Modulo 8 — Acquisizione forense cloud storage

Novità 3.1 — Acquisisci file e cartelle da Google Drive, Dropbox e OneDrive con autenticazione OAuth in finestra isolata. Il modulo include una rubrica sessioni con token cifrati per riprendere acquisizioni senza ri-autenticazione, ideale per acquisizioni incrementali o su account con grandi volumi di dati.

Costo: 1 slot per MB scaricato (arrotondato per eccesso, minimo 1 slot)

| Funzionalità | Dettagli |

|---|---|

| Provider supportati | Google Drive, Dropbox e OneDrive con autenticazione OAuth 2.0 in finestra browser isolata. |

| Navigazione cartelle | Esplorazione dell'alberatura cloud con selezione di cartelle o file specifici da acquisire. |

| Rubrica sessioni | Salvataggio dei token di accesso con cifratura locale per riprendere sessioni senza ri-autenticazione. |

| Ripresa acquisizione | Possibilità di riprendere un'acquisizione interrotta mantenendo i file già scaricati e verificati. |

| Hash per file | Calcolo hash crittografici per ogni file scaricato e per l'archivio ZIP finale. |

| Report forense | Documento con inventario file cloud, hash individuali, metadati provider, permessi e catena di custodia. |

Approfondisci il modulo cloud →

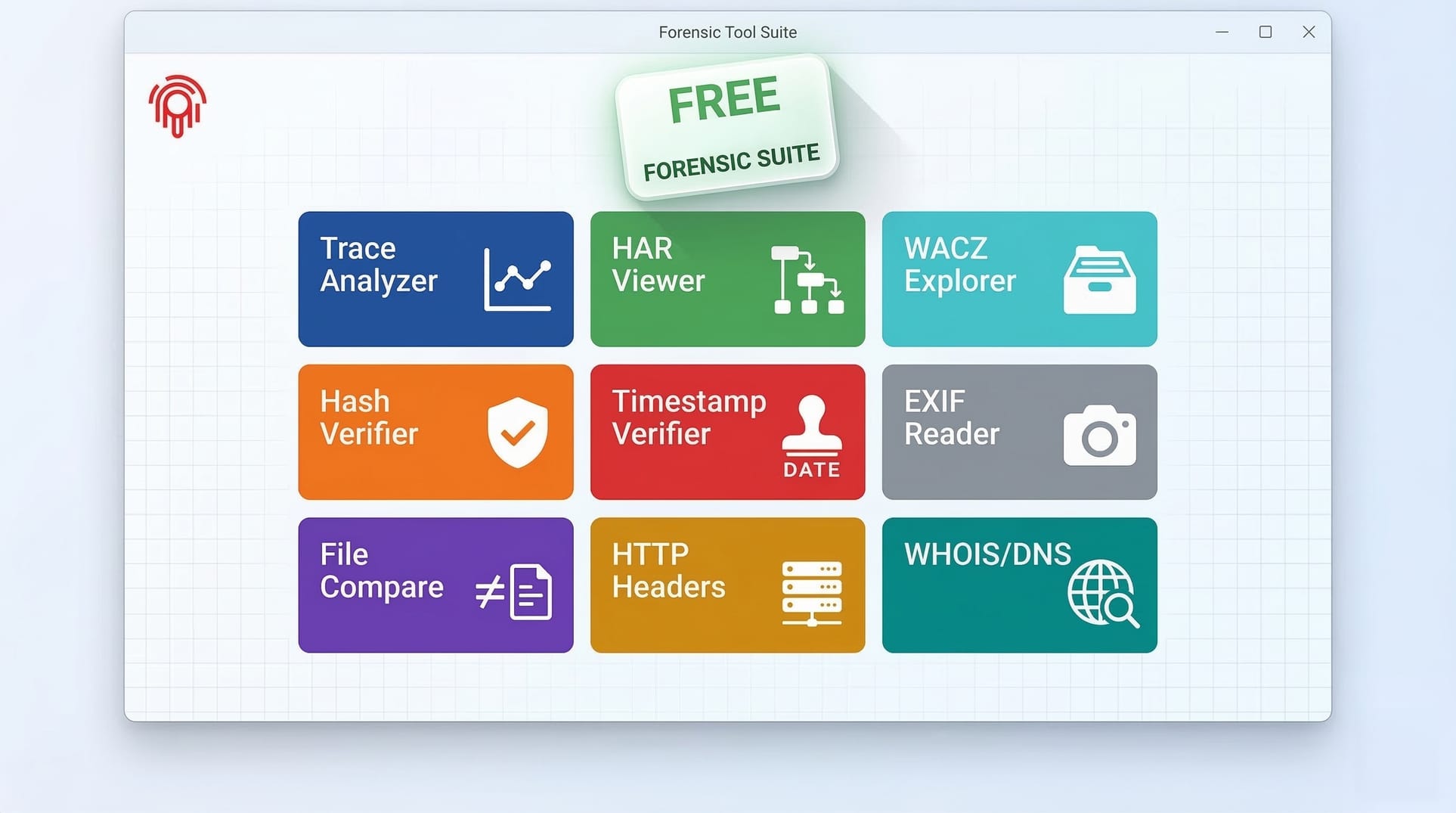

Nove utility forensi integrate

C.E.R.T.O. Desktop include 9 strumenti di analisi forense gratuiti e senza limiti di utilizzo, accessibili direttamente dall'applicazione senza consumare slot.

Analizza Trace Chrome

Analizza i file trace.json generati durante le acquisizioni web: statistiche performance, timeline interattiva degli eventi ed export dettagliato.

Visualizza HAR

Esplora file HAR (HTTP Archive): waterfall chart interattivo, header dettagliati per ogni richiesta, statistiche raggruppate per dominio.

Visualizza WACZ

Esplora archivi WACZ (Web Archive Collection): contenuti navigabili, metadati completi della cattura, integrazione con ReplayWeb.page.

Verifica Hash File

Calcola e verifica hash MD5, SHA-1, SHA-256, SHA-512 di qualsiasi file. Verifica automatica contro hash noti con report esportabili.

Verifica Marca Temporale

Verifica la validità di file .tsr (Timestamp Response RFC 3161) rispetto al file originale. Supporto FreeTSA.org e InfoCert eIDAS con auto-detect del provider.

Lettore EXIF

Estrae metadati EXIF, GPS, IPTC e XMP da file immagine (JPEG, PNG, TIFF, WebP). Dati fotocamera, geolocalizzazione, dimensioni e formato.

Confronta File

Confronta due file calcolando MD5, SHA-1, SHA-256 e SHA-512 di entrambi, con indicazione visiva match/mismatch per ogni algoritmo.

HTTP Headers

Analizza gli header HTTP di qualsiasi URL: security headers, tempo di risposta del server, configurazione HTTP/HTTPS.

WHOIS / DNS

Interroga WHOIS e record DNS di un dominio: dati registrar, record A, AAAA, MX, NS, TXT, SOA e CNAME.

Validazione delle acquisizioni

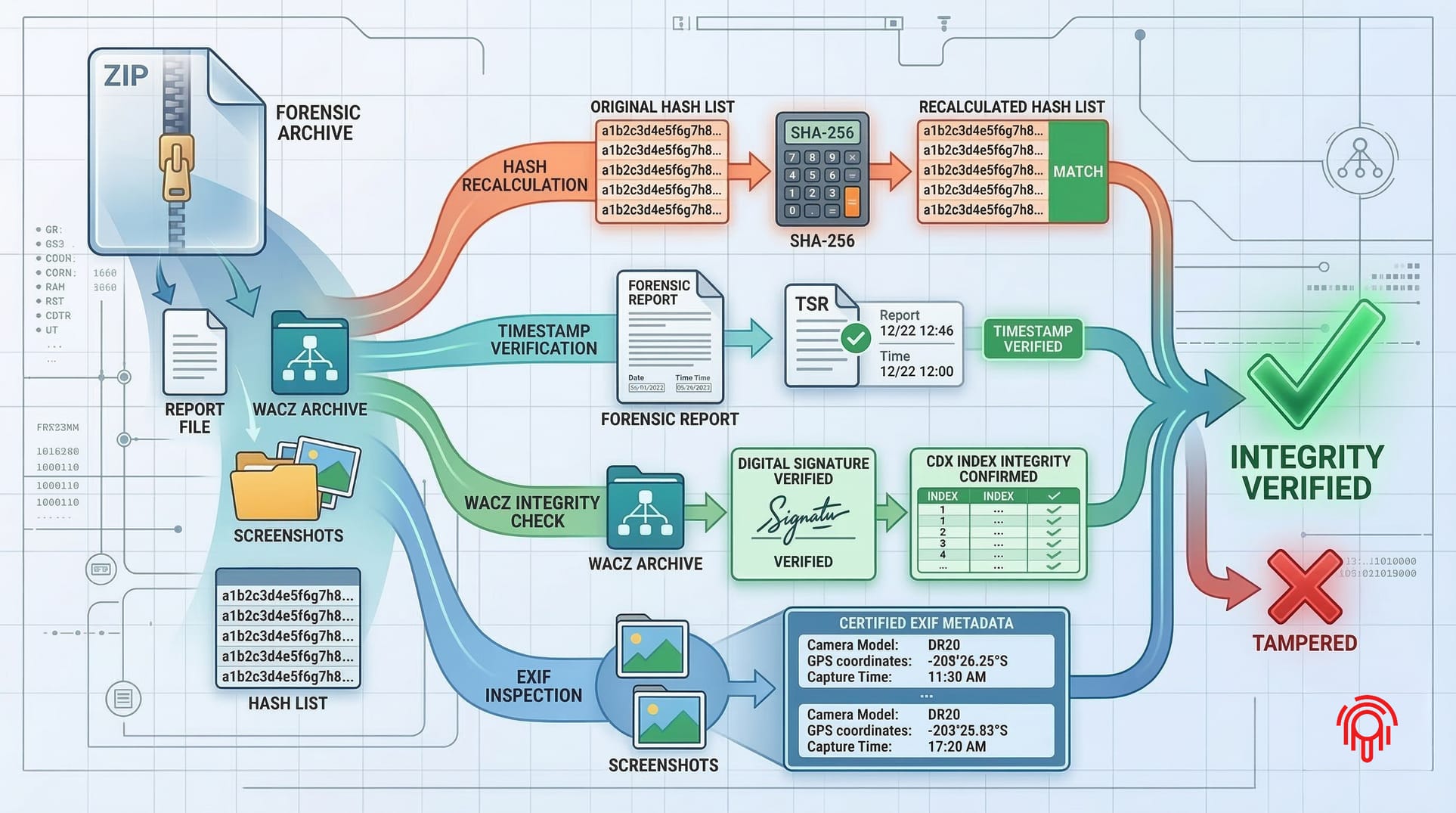

C.E.R.T.O. Desktop include un modulo di validazione integrato per verificare l'integrità di qualsiasi acquisizione precedente. Carica il fascicolo ZIP o i singoli file e il sistema controlla automaticamente:

- Integrità hash — ricalcolo e confronto di tutti gli hash crittografici (MD5, SHA-1, SHA-256, SHA-512)

- Marca temporale — verifica della validità del file .tsr rispetto al report originale

- Struttura WACZ — controllo dell'integrità dell'archivio web, firma digitale e indice CDX

- Metadati EXIF — ispezione dei metadati incorporati nelle immagini certificate

La validazione è gratuita e non consuma slot.

Dashboard e registro acquisizioni

La dashboard offre una visione completa dello stato dell'account:

- Slot disponibili — saldo in tempo reale degli slot acquistati e utilizzati

- Contatori acquisizioni — totale complessivo, mese corrente, acquisizioni in corso

- Acquisizioni recenti — ultime acquisizioni con dettagli, stato e link rapidi

- Azioni rapide — avvio nuova acquisizione, validazione, accesso al registro

Il registro contiene lo storico completo di tutte le acquisizioni, organizzato in otto sezioni: pagine web, file, email/PEC, immagini, WhatsApp, Telegram, FTP e cloud. Ogni voce riporta data, URL o oggetto acquisito, hash, stato della marca temporale e link per il download del fascicolo ZIP.

Sistema a slot — paghi solo quello che usi

C.E.R.T.O. Desktop funziona con un sistema pay-per-use a slot. Nessun abbonamento, nessuna scadenza — gli slot acquistati non scadono mai e sono utilizzabili per qualsiasi modulo.

| Tipo di acquisizione | Slot |

|---|---|

| Pagina web (WACZ, video, screenshot, HAR, report) | 2 |

| File digitale (doppio download, 18 step, report) | 1 |

| Email/PEC (DKIM/SPF/DMARC, S/MIME, EML, report) | 1 |

| Immagine o screenshot (watermark, EXIF, report) | 1 |

| Chat WhatsApp (messaggi, media, cifratura escrow) | 1 |

| Chat Telegram (messaggi, media, HTML navigabile) | 1 |

| Server FTP/FTPS/SFTP (download ricorsivo, hash per file) | 1/MB |

| Cloud storage — Google Drive, Dropbox, OneDrive (OAuth, hash per file) | 1/MB |

| Marca temporale qualificata InfoCert eIDAS (opzionale, per qualsiasi modulo) | +2 |

| Pacchetto | Slot | Prezzo/slot | Totale | Risparmio |

|---|---|---|---|---|

| Starter | 5 | €6,00 | €30,00 | — |

| Professional | 25 | €5,00 | €125,00 | 17% |

| Business | 100 | €4,00 | €400,00 | 33% |

| Enterprise | 1.000 | €3,00 | €3.000,00 | 50% |

Le 9 utility forensi, la validazione, la dashboard e il registro sono sempre gratuiti e non richiedono slot.

Ogni acquisizione include: hash crittografici multipli (MD5, SHA-1, SHA-256, SHA-512), marca temporale RFC 3161 (FreeTSA base o InfoCert eIDAS qualificata), report forense dettagliato con catena di custodia, archivio ZIP del fascicolo e archiviazione certificata per 5 anni sul server di AcquisizioniForensi.it con verifica pubblica tramite codice breve o hash.

Scarica C.E.R.T.O. Desktop 3.1

Registrazione gratuita. Disponibile per Windows e macOS. Paghi solo le acquisizioni che effettui.