Il dispositivo Android arriva sulla scrivania del consulente: acceso, sbloccato, pronto. Serve un'estrazione forense che regga in udienza: inventario completo con hash crittografici, marcatura temporale opponibile, log di ogni operazione eseguita. Non serve una copia fisica bit-a-bit — serve documentare, con integrità dimostrabile, ciò che l'utente aveva salvato nel dispositivo al momento T.

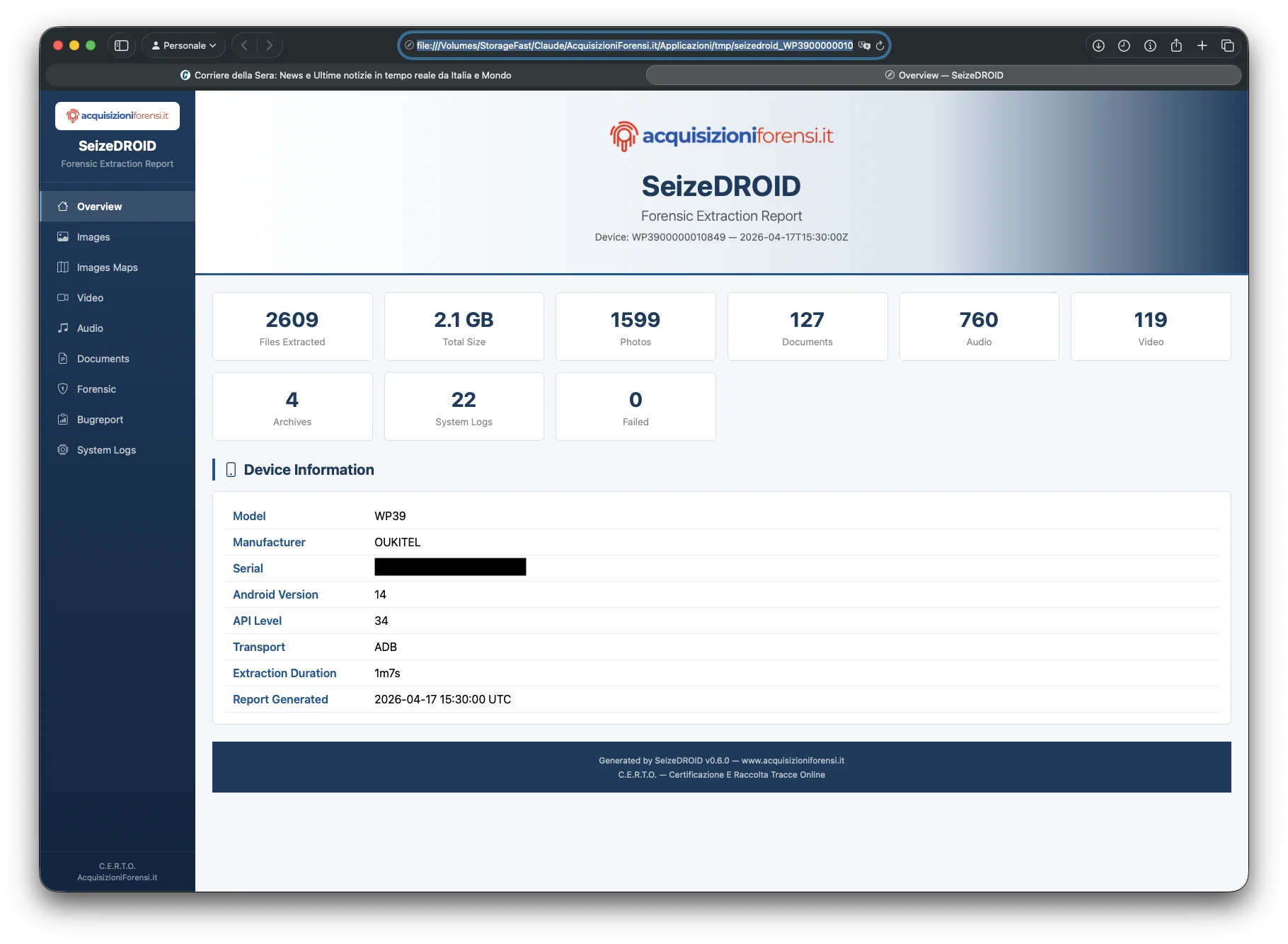

SeizeDROID fa esattamente questo. Un singolo eseguibile Linux, un cavo USB, un comando nel terminale. In uscita: un pacchetto cifrato AES-256-GCM con report HTML interattivo da 540+ pagine, marca temporale RFC 3161, e uno script di riverifica che la controparte può lanciare senza possedere il tool. Clicca su ogni immagine per ingrandirla.

Lo smartphone arriva sulla tua scrivania

In perizia, in indagine difensiva, in un audit aziendale: il dispositivo è lì. Il proprietario ha acconsentito, il debug USB è attivo, il telefono è sbloccato. Hai una finestra temporale limitata per acquisire le prove prima che il dispositivo torni al proprietario.

SeizeDROID è pensato per questo momento. Non richiede hardware dedicato, non richiede licenze annuali da migliaia di euro, non richiede formazione specifica. Se sai aprire un terminale e collegare un cavo USB, sai usare SeizeDROID.

Un solo eseguibile, un solo comando

sudo apt install android-tools-adb # solo la prima volta ./seizedroid-linux-amd64 backup --apikey TUA_CHIAVE

Due righe. La prima installa ADB (una volta sola). La seconda lancia l'acquisizione completa. SeizeDROID fa il resto:

- Rileva il dispositivo, modello, versione Android, API level

- Scansiona l'intero storage con un singolo passaggio

find -exec stat - Trasferisce i file con worker pool paralleli, calcolando SHA-256 inline

- Preserva i 3 timestamp originali del device (access, modify, change)

- Raccoglie 22 log di sistema, bugreport, APK, identità hardware

- Genera 3 report (TXT autoritativo, PDF forense, HTML interattivo)

- Applica marca temporale RFC 3161 su manifest e report

- Cifra tutto con AES-256-GCM, chiave in escrow server-side

Nessuna dipendenza runtime, nessun server da configurare, nessuna installazione. Il binario contiene tutto: template HTML, Bootstrap, icone, logo, certificati CA.

Cosa viene estratto: la superficie completa dell'utente

SeizeDROID acquisisce tutto ciò che l'utente vede e usa nel proprio dispositivo:

- Foto — JPG, PNG, HEIC, HEIF, WEBP, GIF, BMP

- Video — MP4, MKV, AVI, MOV, 3GP

- Audio — MP3, M4A, OGG, WAV, AAC, FLAC, AMR, OPUS

- Documenti — PDF, DOC/X, XLS/X, PPT/X, ODT/ODS, TXT, CSV, RTF

- Archivi — ZIP, RAR, 7Z, TAR, GZ, BZ2

- File cancellati — cestino Android, .trashed, thumbnails

- 22 log di sistema — getprop, logcat (4 buffer), dumpsys (8 servizi), settings, pm, mount, uptime, kernel

- Bugreport completo — 244+ sezioni, 292 servizi dumpsys

- APK di terze parti — con firma digitale parsata (v1-v4)

- Identità device — IMEI dual-SIM, IMSI, ICCID, MAC Wi-Fi/BT, Android ID

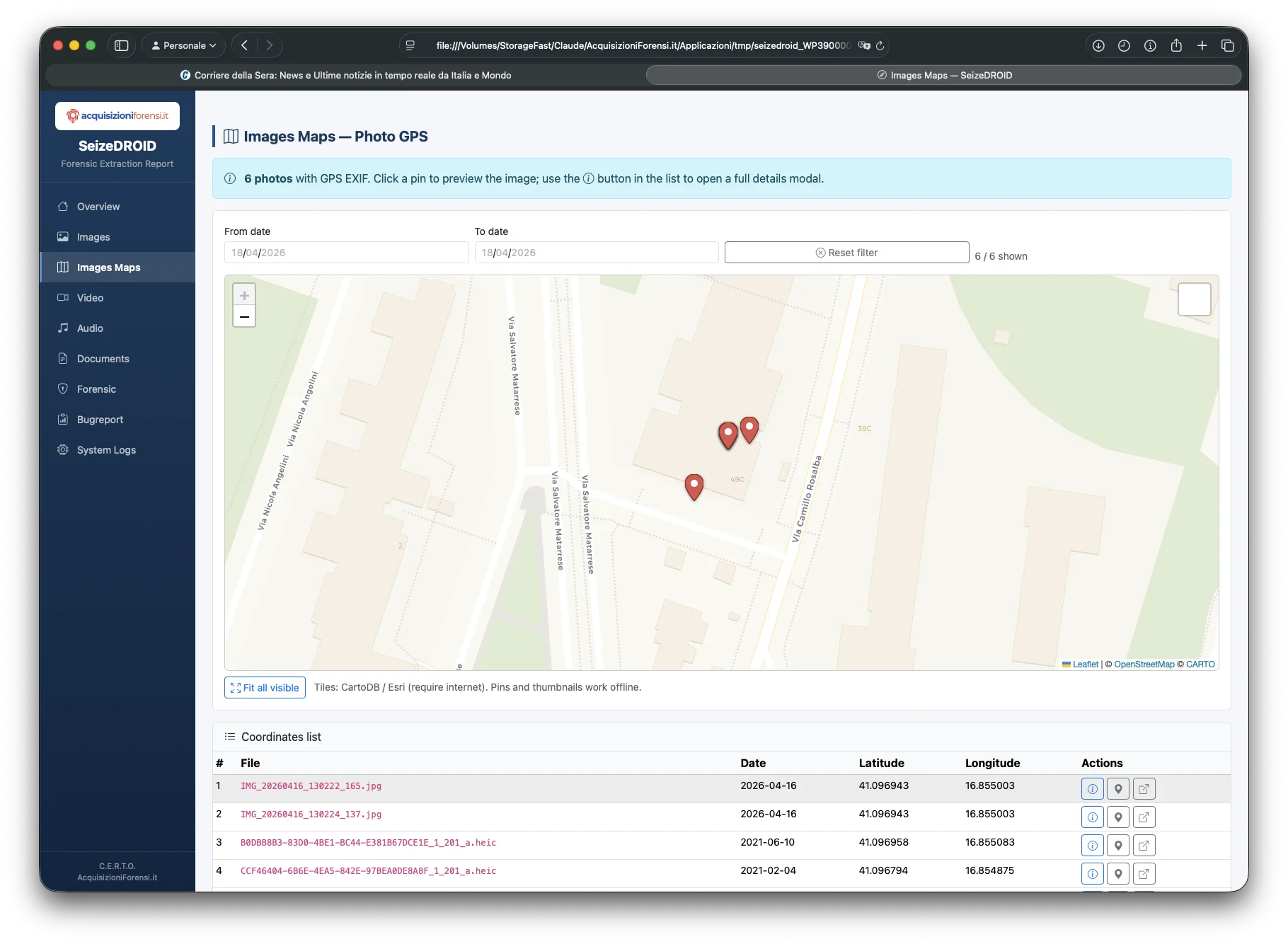

- Coordinate GPS — da EXIF via query MediaStore

- Backup WhatsApp — file .crypt14/.crypt15 preservati per analisi successiva

- Con root — database privati di WhatsApp, Telegram, SMS, contatti, Chrome, Wi-Fi, calendario, Signal, Instagram, Messenger, Viber

Ogni file estratto viene registrato nel manifest.json con tre hash (MD5, SHA-1, SHA-256) e tre timestamp originali del device. Nessun file viene modificato, nessun dato viene aggiunto al dispositivo.

Report HTML interattivo: 540+ pagine generate automaticamente

Il report HTML è il cuore dell'output di SeizeDROID. Viene generato automaticamente dal tool durante l'acquisizione e funziona completamente offline — basta aprire report.html in un browser. Contiene 8 pagine principali + 12 pagine di analisi bugreport + centinaia di pagine raw navigabili, per un totale di oltre 540 pagine.

Ogni pagina che vedete negli screenshot seguenti è prodotta automaticamente da un singolo comando nel terminale.

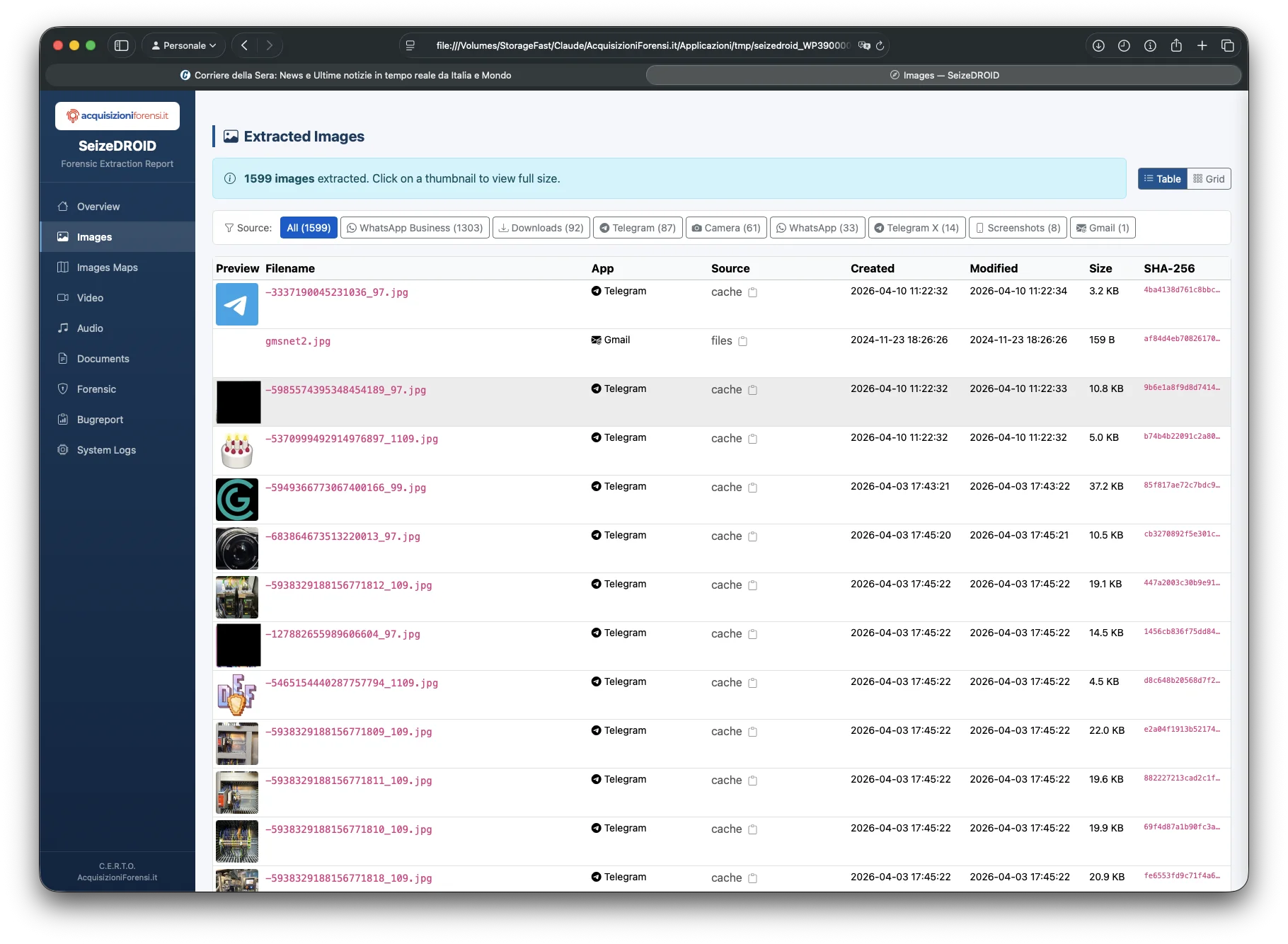

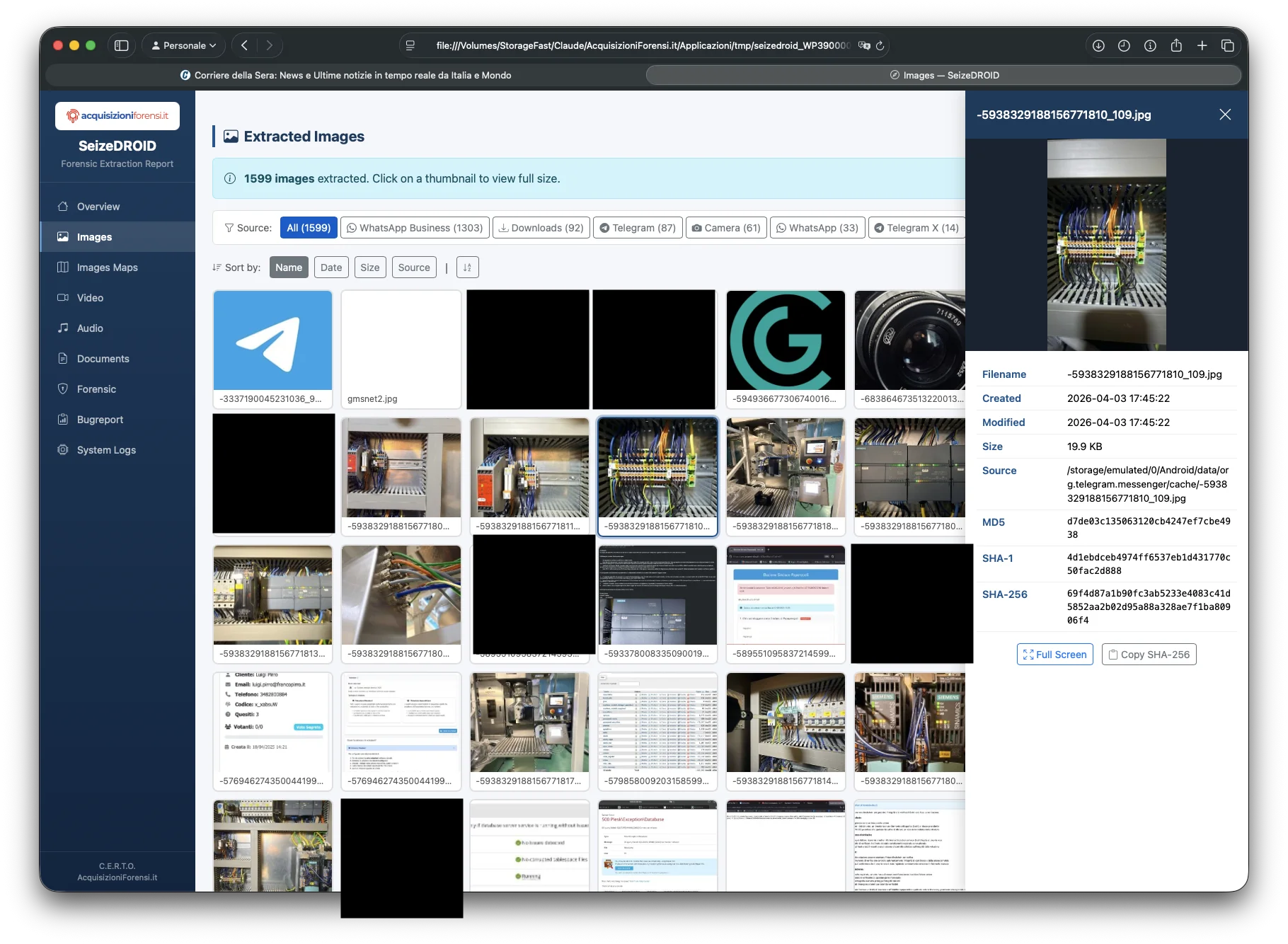

Galleria immagini con filtri per app e lightbox

1599 foto estratte, navigabili in vista tabella o griglia, filtrabili per app sorgente (Camera, WhatsApp, Telegram, Downloads, Screenshots). Ogni immagine mostra anteprima, nome file, app, data di creazione/modifica, dimensione e hash SHA-256.

La vista griglia mostra le anteprime con lightbox: clic sull'immagine per aprirla a schermo intero con tutti i metadati e i tre hash crittografici. Pulsante Copy SHA-256 per copiare l'hash direttamente negli appunti.

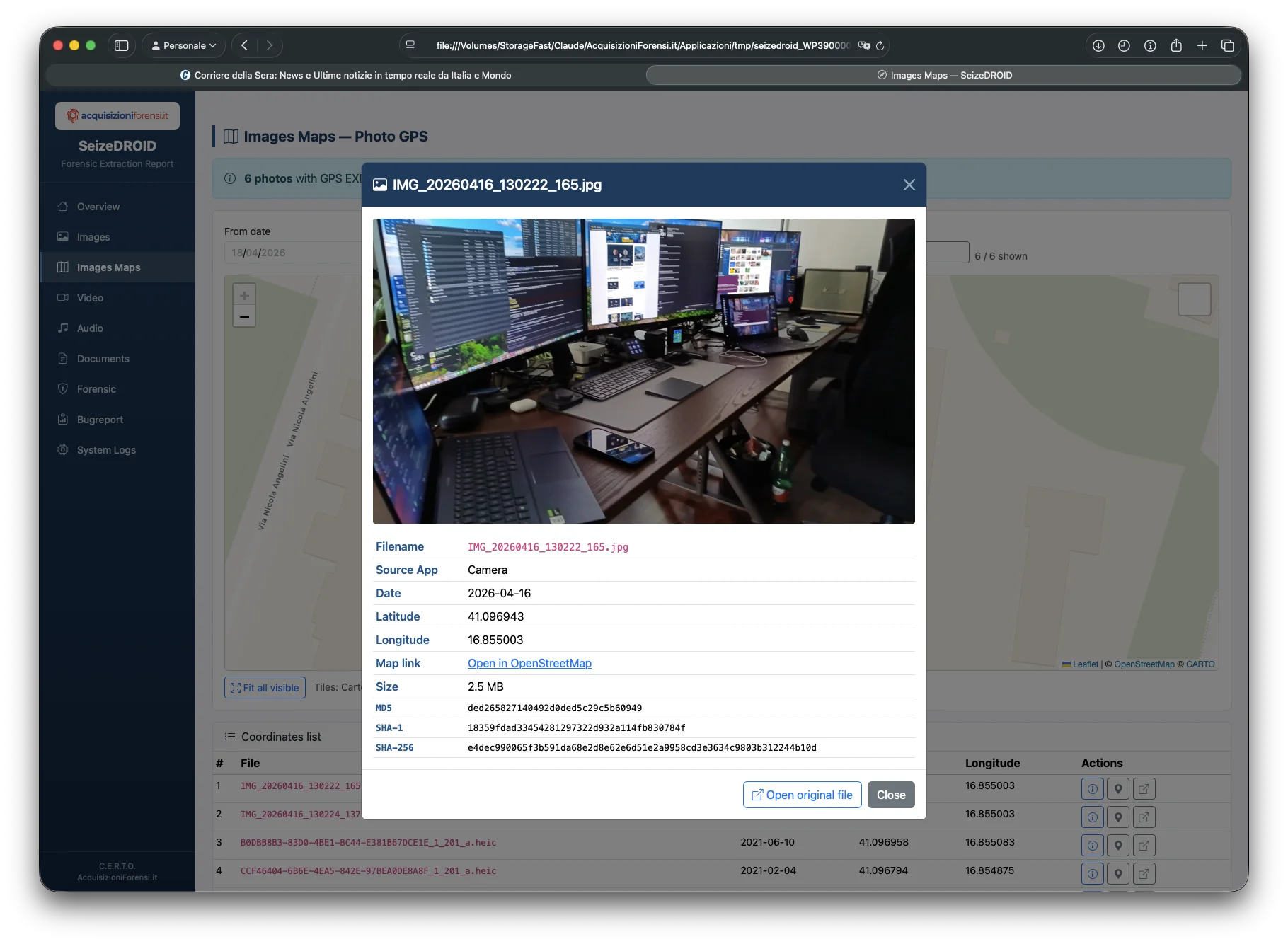

Mappa GPS interattiva con coordinate EXIF

Le foto con dati GPS EXIF vengono posizionate su una mappa Leaflet interattiva (zoomabile, pin cliccabili). Filtro per intervallo date, lista coordinate con latitudine/longitudine e pulsante zoom-to-pin. Cliccando su un pin si apre l'anteprima con tutti i metadati e gli hash.

Ogni foto geolocalizzata mostra: nome file, app sorgente, data, coordinate, link a OpenStreetMap, dimensione e tre hash crittografici (MD5, SHA-1, SHA-256). La mappa funziona offline grazie ai tile embedded.

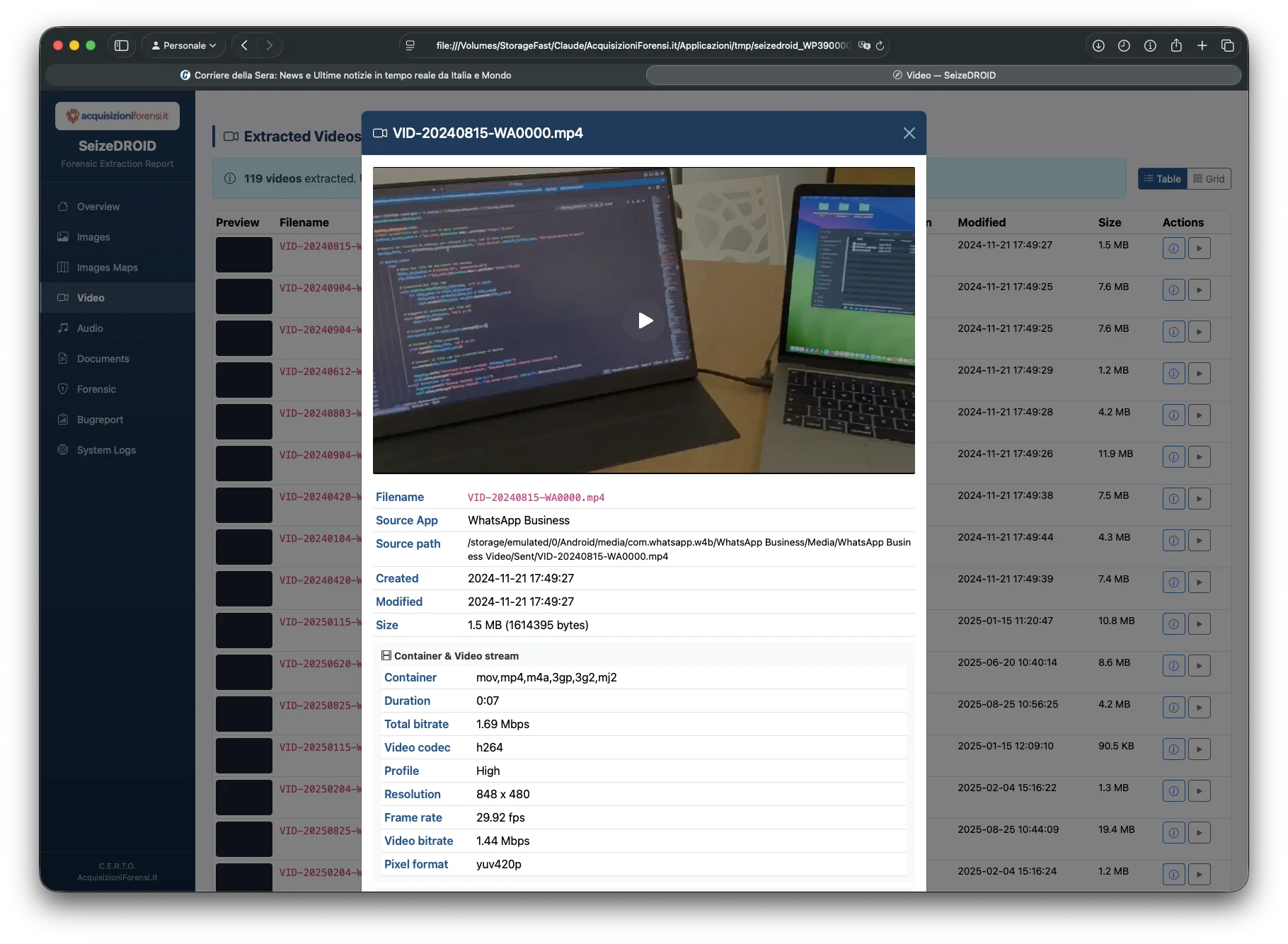

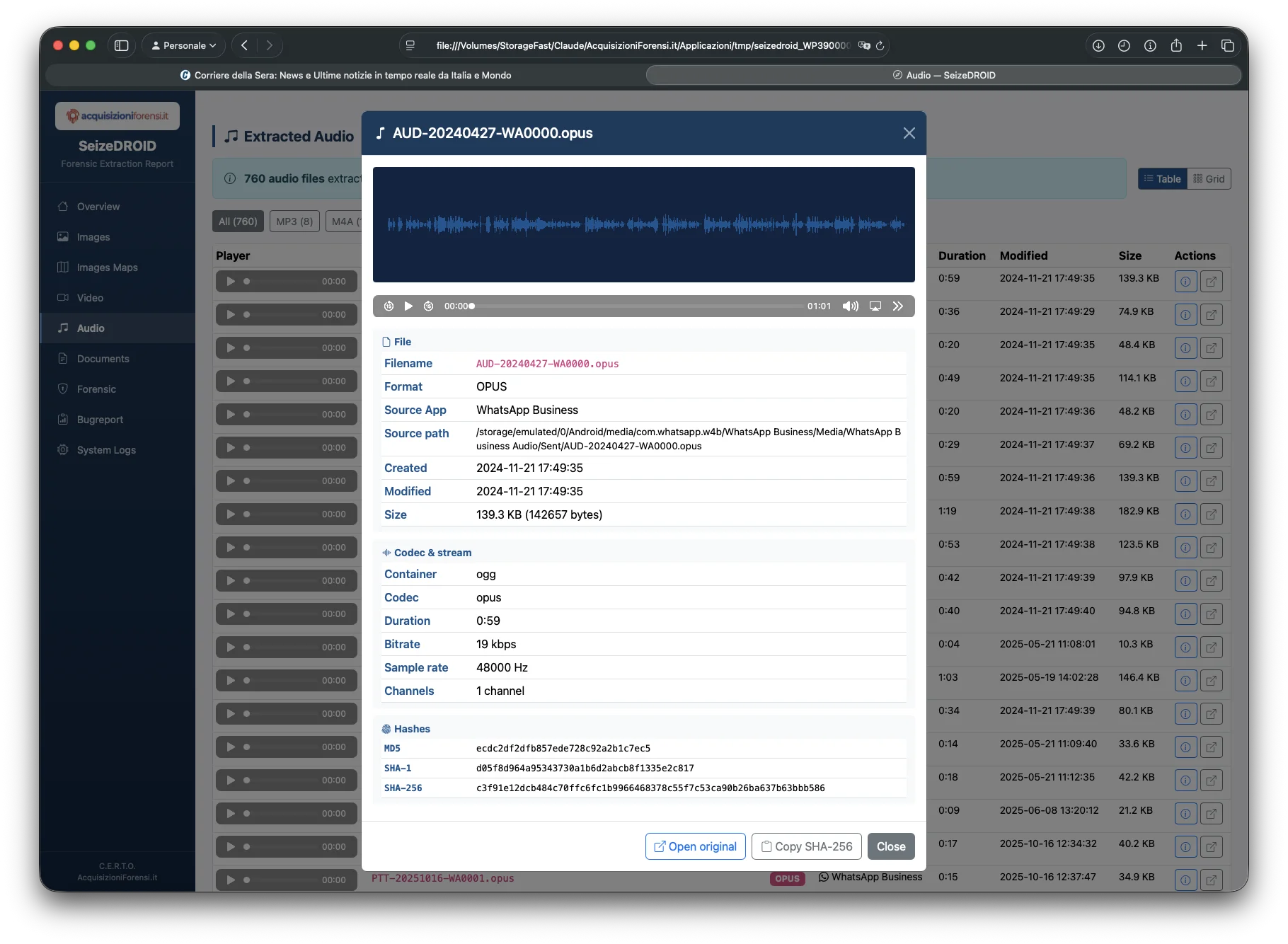

Video e audio con player integrato e metadati codec

119 video estratti con player integrato e analisi tecnica automatica: container, codec video/audio, risoluzione, frame rate, bitrate, profilo, pixel format. Ogni video con anteprima nativa, data, dimensione e hash.

760 file audio con player inline e waveform generata automaticamente. Filtri per formato (MP3, M4A, OGG, OPUS, AAC). Dettaglio con codec, bitrate, sample rate, canali e i tre hash crittografici.

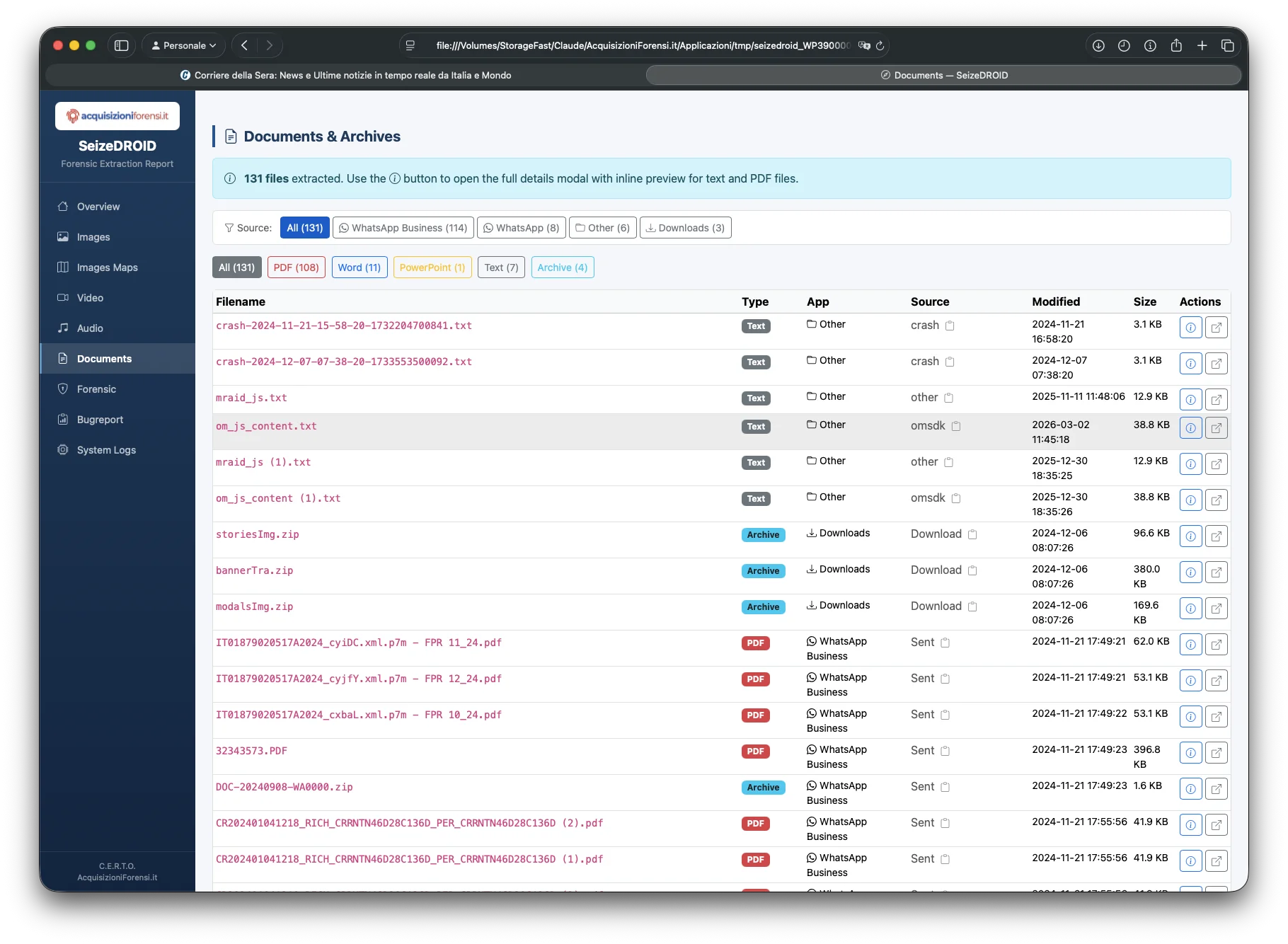

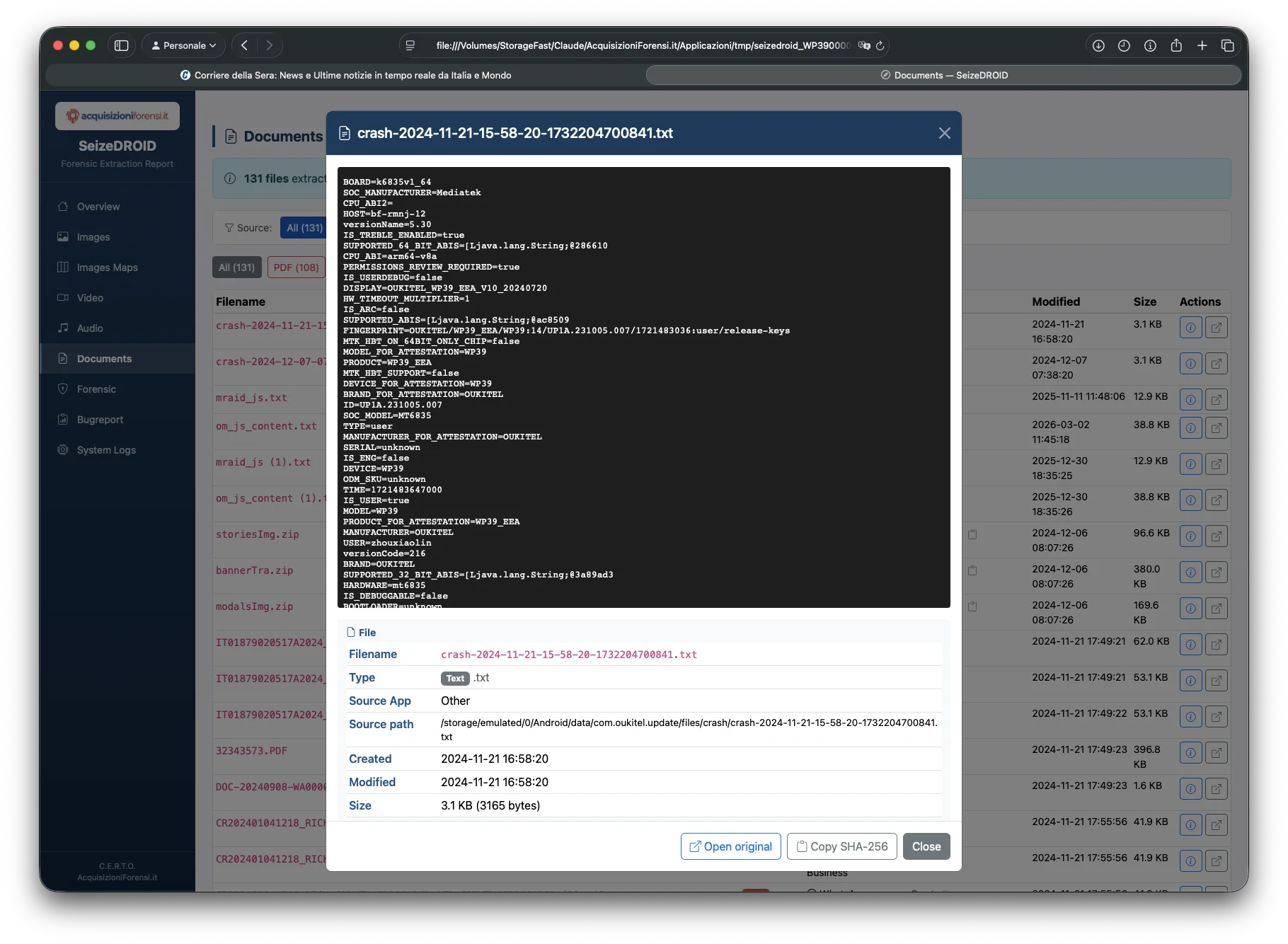

Documenti con anteprima inline

131 documenti e archivi, filtrabili per tipo e app sorgente. Anteprima inline per PDF (via plugin Chromium) e file di testo. Ogni file con icona tipo, nome, app, data, dimensione e pulsante per aprire il file originale o copiare l'hash SHA-256.

Cliccando su un documento si apre l'anteprima del contenuto con tutti i metadati: path sorgente completo sul device, date di creazione e modifica, dimensione, e i tre hash crittografici.

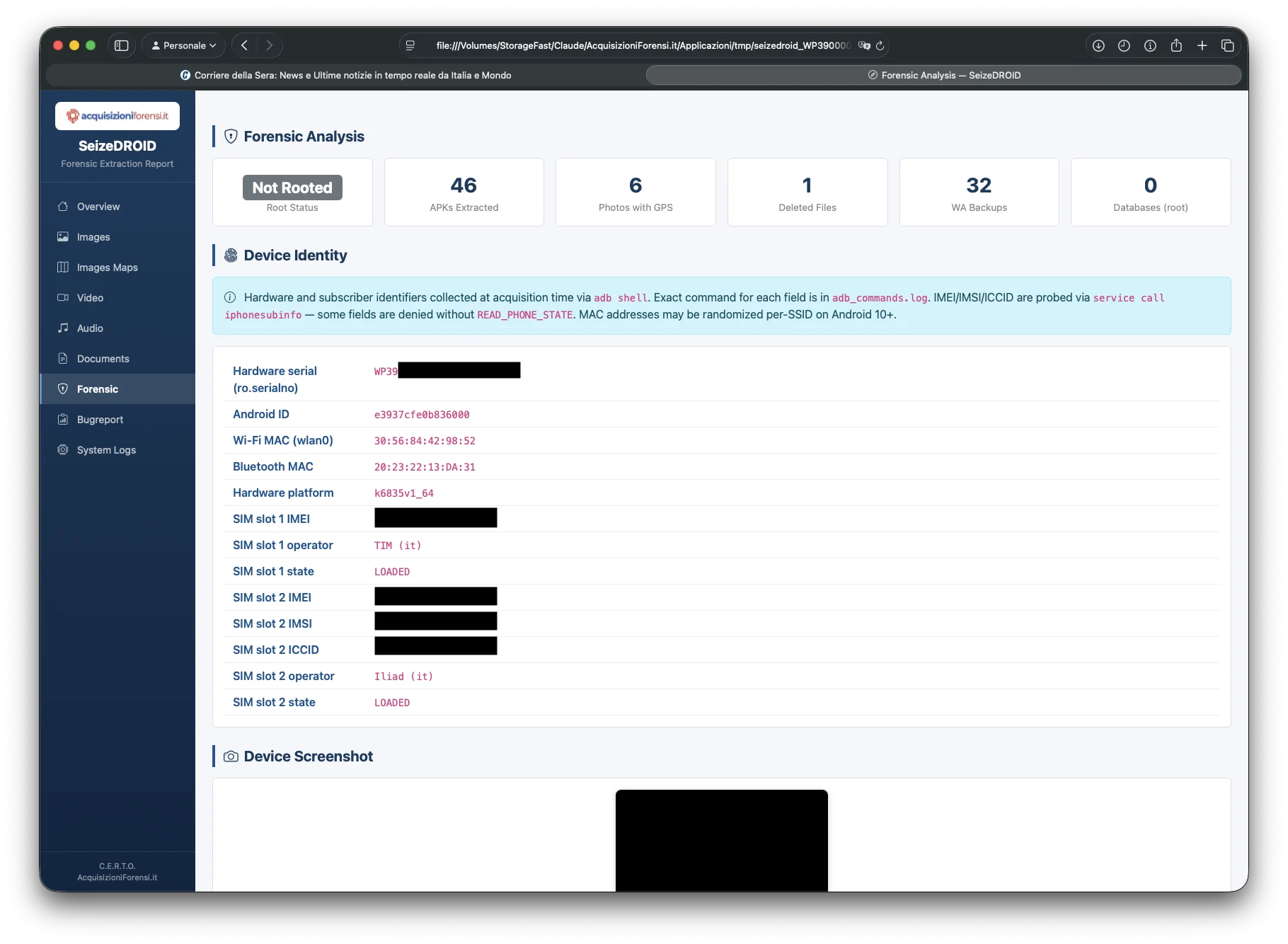

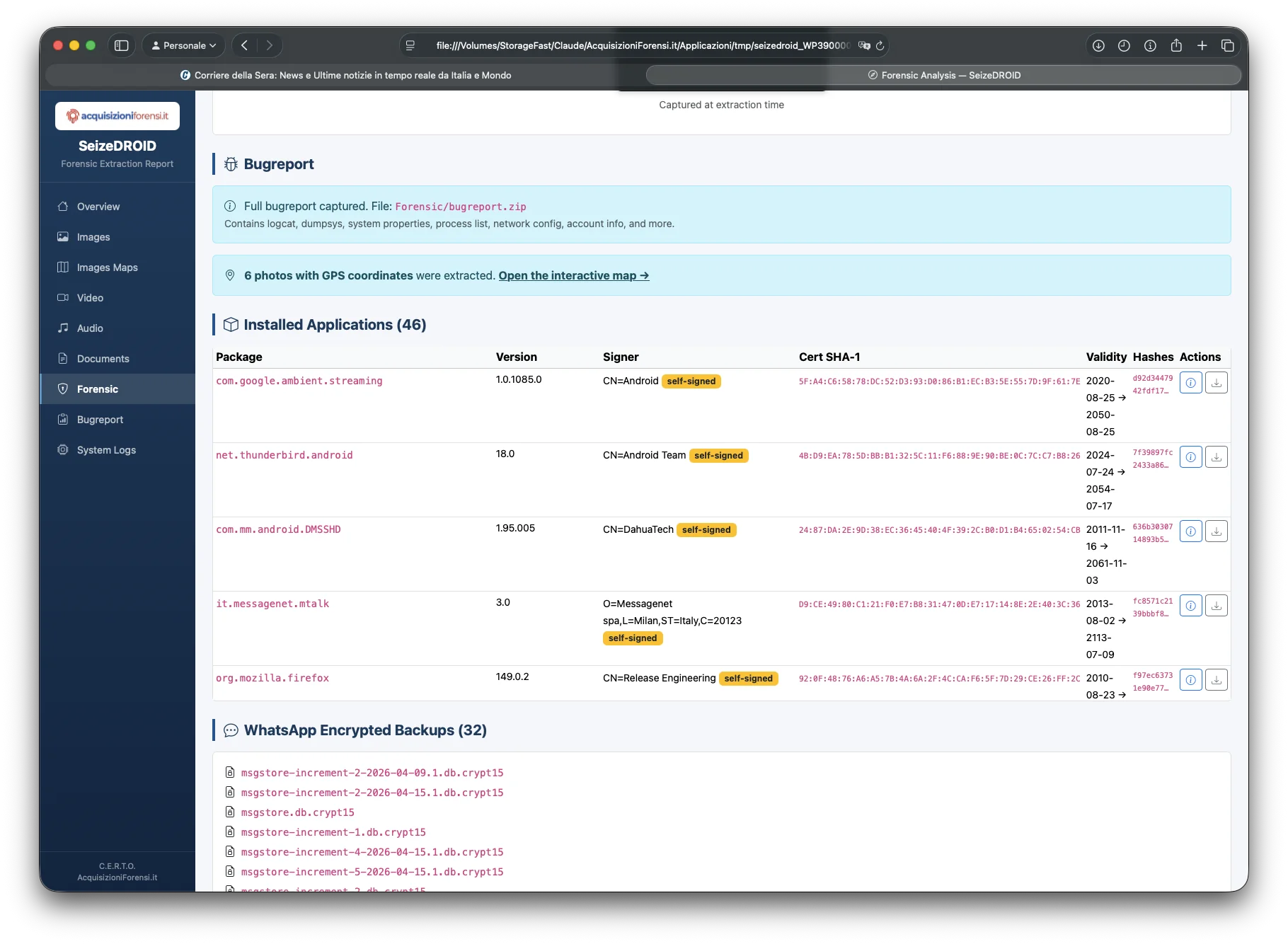

Analisi forense: identità dispositivo, APK, WhatsApp

La pagina Forensic Analysis raccoglie le informazioni che il perito cerca per prime: stato root, numero di APK estratti, foto con GPS, file cancellati recuperati, database root. La Device Identity card mostra: seriale hardware, Android ID, MAC Wi-Fi e Bluetooth, piattaforma hardware, e per ogni slot SIM: IMEI, IMSI, ICCID, operatore, stato. Screenshot del device al momento dell'estrazione.

46 APK di terze parti estratti con firma digitale parsata: Subject del certificato, fingerprint SHA-1, flag self-signed, schemi di firma supportati (v1/v2/v3/v4). I backup WhatsApp criptati (.crypt14/.crypt15) vengono acquisiti e preservati nel pacchetto per eventuali analisi successive con strumenti dedicati.

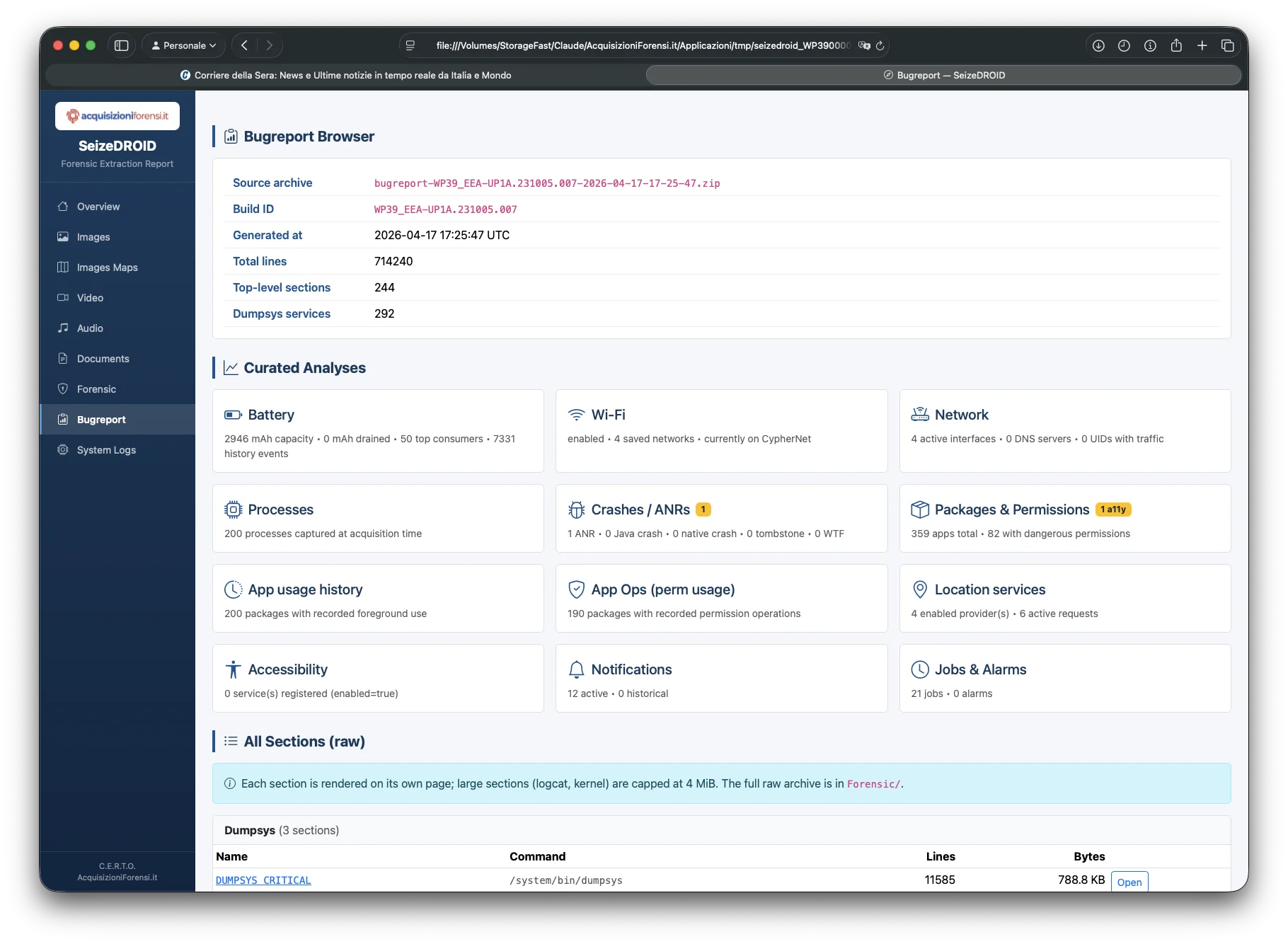

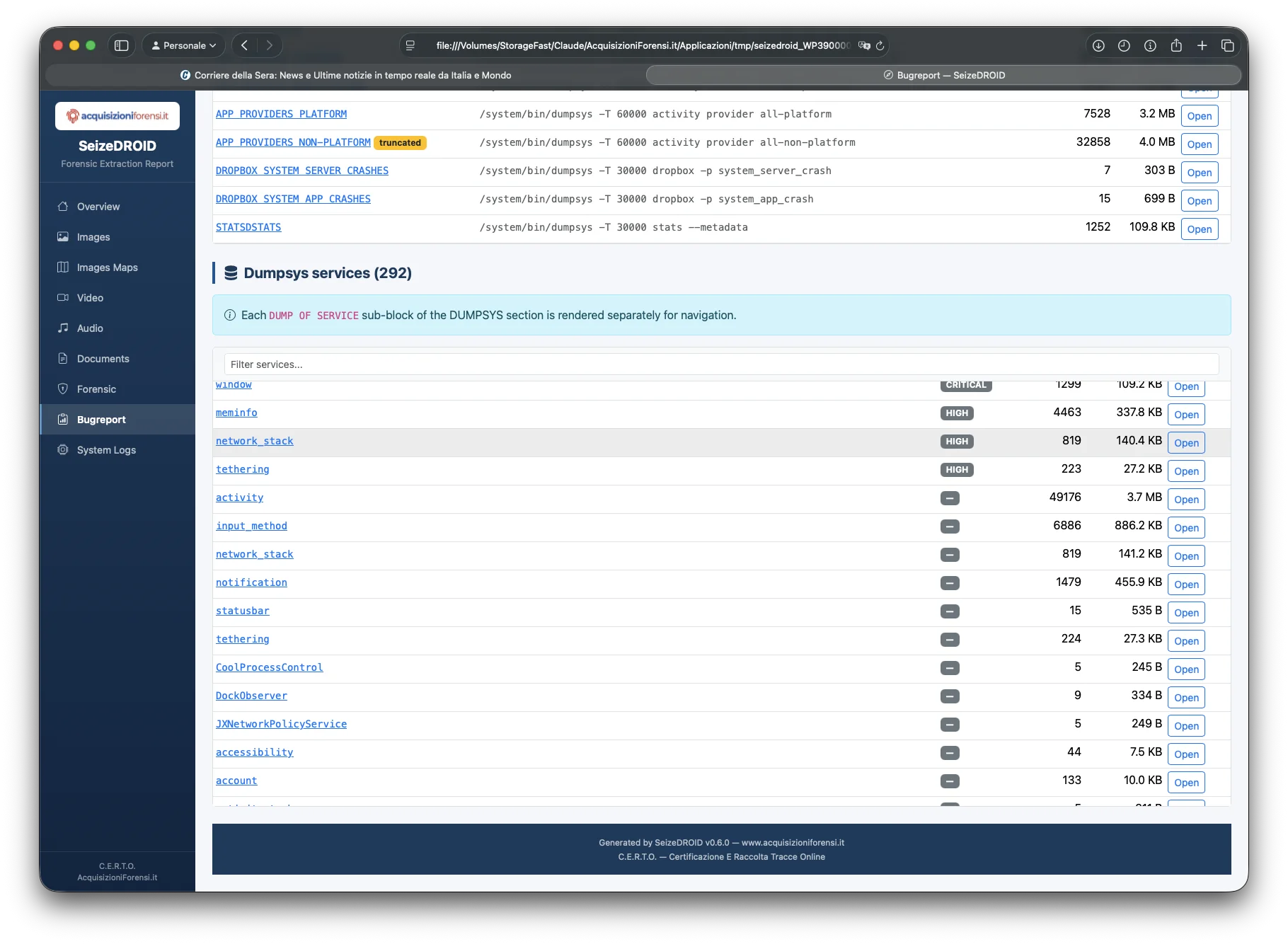

Bugreport Browser: 12 analisi curate su 292 servizi

SeizeDROID cattura il bugreport completo del dispositivo (84+ MB di diagnostica Android) e lo trasforma in un browser navigabile. 12 analisi curate — batteria, Wi-Fi, rete, processi, crash/ANR, permessi pericolosi, uso app, AppOps, location, accessibility, notifiche, jobs/alarms — più 244 sezioni raw e 292 servizi dumpsys, ognuno su pagina dedicata con link diretto.

Ogni sezione del bugreport (Logs, Network, Storage, Dumpsys) è navigabile con filtro live. I 292 servizi dumpsys sono elencati con dimensione e numero di righe — clic per aprire il contenuto completo. Le sezioni grandi (>4 MB) mostrano un estratto con link all'archivio originale.

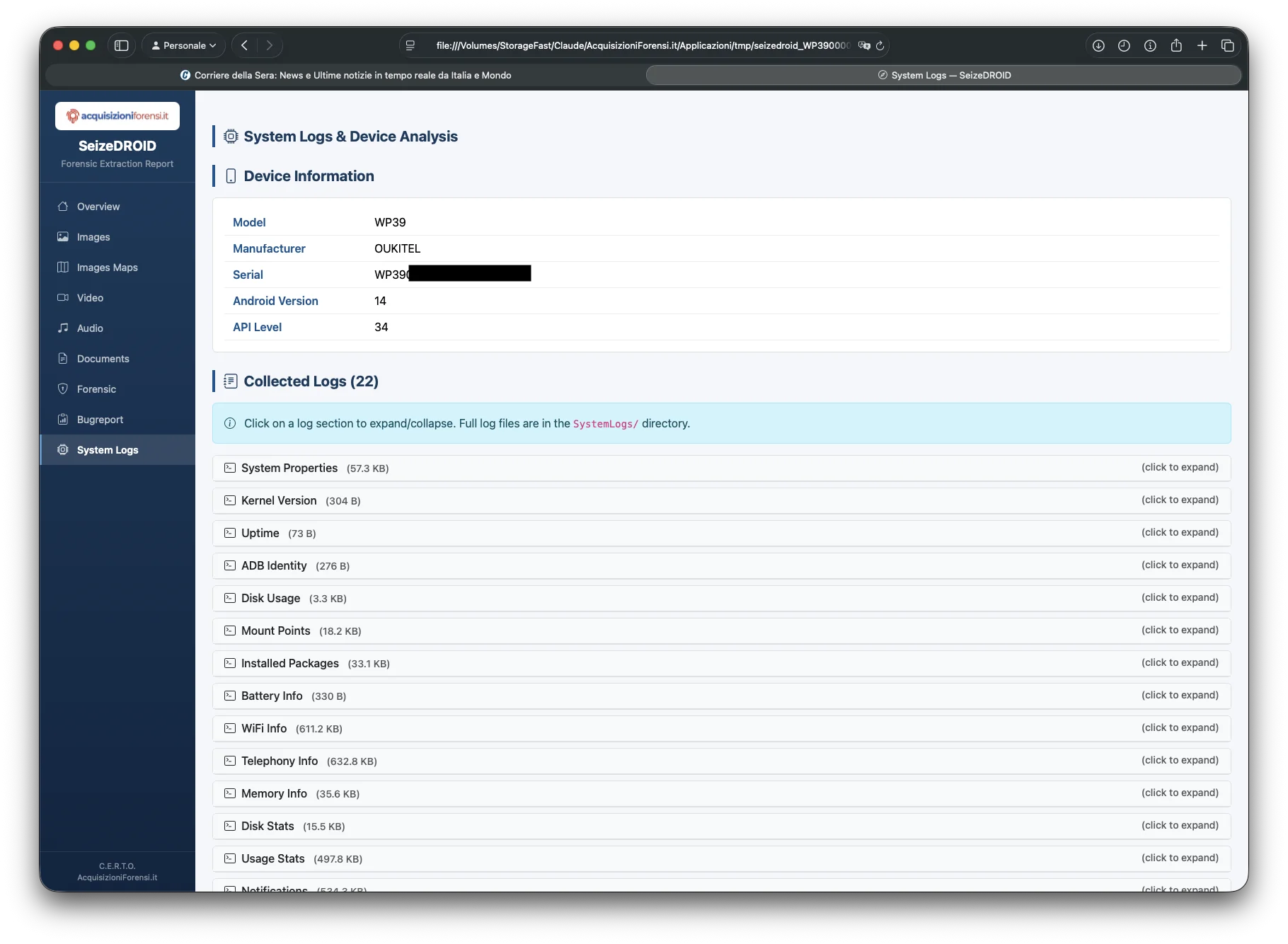

22 log di sistema raccolti e navigabili

System Properties, Kernel Version, Uptime, ADB Identity, Disk Usage, Mount Points, Installed Packages, Battery Info, Wi-Fi Info, Telephony Info, Memory Info, Disk Stats, Usage Stats, Notifications, Activity Info, Settings (Global/Secure/System), Logcat (main/events/radio/crash). Ogni log espandibile con dimensione indicata — i file completi sono nella cartella SystemLogs/.

Cosa non acquisisce (e perché lo dichiara)

SeizeDROID è uno strumento di acquisizione logica. Per scelta progettuale, dichiara esplicitamente nel report finale (sezione "Acquisition Scope") cosa non cattura:

- Spazio non allocato, slack space, settori freelist (dominio dell'acquisizione fisica — chip-off, JTAG)

- RAM volatile delle app in esecuzione

- Dati sotto FBE locked profile (prima del primo sblocco post-boot)

- Contenuto di backup cloud (Google Drive, iCloud)

- Password in chiaro e messaggi end-to-end crittografati senza la chiave

Questa trasparenza è un punto di forza: chi riceve il materiale sa esattamente su quale superficie dell'evidenza si sta muovendo. Per la maggior parte delle perizie — documentare cosa l'utente aveva nel dispositivo al momento T — l'acquisizione logica è proporzionata, ripetibile e sufficiente. Se il caso richiede uno strato più profondo, il laboratorio attrezzato è il passo successivo; i due approcci sono complementari.

Pacchetto cifrato e marca temporale opponibile

Al termine dell'acquisizione, SeizeDROID produce un unico file .zip.enc cifrato con AES-256-GCM (chunk da 1 MiB, tag di integrità per chunk, trailer anti-troncamento). La chiave è generata dal server e rilasciata solo allo sblocco esplicito. Durante l'acquisizione, la directory di lavoro e lo ZIP in chiaro sono nascosti (prefisso punto) e cancellati immediatamente dopo la cifratura.

Due marcature temporali RFC 3161 (FreeTSA di default, InfoCert qualificata opzionale) su manifest.json e report.txt certificano il "quando" con valore legale opponibile a terzi. Il bundle CA per la riverifica offline è incluso nel pacchetto.

verify.sh: la controparte riverifica senza il tuo tool

Ogni acquisizione include uno script verify.sh che chiunque può lanciare con strumenti standard (openssl, jq, sha256sum). Quattro step automatici: verifica integrità manifest, validazione timestamp RFC 3161, ri-calcolo hash per ogni file, verifica SHA-256 dello ZIP. Output: PASS o FAIL, senza ambiguità. Il documento VERIFICATION.md incluso nel pacchetto guida l'auditor esterno passo per passo.

Il sistema escrow: acquisisci ora, sblocca quando vuoi

SeizeDROID separa il momento dell'acquisizione dal momento dello sblocco. Al termine del backup, il pacchetto viene cifrato con AES-256-GCM e la chiave viene depositata in escrow sul server. Sul disco dell'operatore resta solo il file .zip.enc cifrato e un record pending in ~/.pending/.

L'operatore può scegliere quando sbloccare. L'acquisizione avviene sul campo — magari in trasferta, con il dispositivo disponibile per pochi minuti. Lo sblocco avviene dopo, quando serve: prima del deposito in cancelleria, prima della consegna al cliente, oppure mesi dopo quando il caso viene effettivamente istruito. Fino a quel momento il pacchetto resta cifrato, la chiave resta sul server, e nessuno — nemmeno l'operatore — può accedere ai dati in chiaro.

Lo sblocco si esegue con un singolo comando:

./seizedroid-linux-amd64 unlock --apikey TUA_CHIAVE --id UUID_ACQUISIZIONE

Solo a quel punto gli slot vengono scalati e il pacchetto decifrato viene scritto su disco. Se l'acquisizione non viene mai sbloccata, non viene mai addebitata.

Tariffazione flat: 20 slot, sempre

20 slot fissi per ogni device, indipendente dalla dimensione dello storage. Due slot in più se scegli la marca temporale qualificata InfoCert. Un dispositivo da 2 GB e uno da 128 GB costano esattamente lo stesso. Gli slot vengono scalati solo al momento dello sblocco — non al momento dell'acquisizione. Se l'operazione fallisce per qualunque motivo non imputabile all'operatore, gli slot vengono riaccreditati. Paghi solo le acquisizioni che sblocchi effettivamente.

Requisiti: un cavo USB e 10 minuti

- PC Linux (Ubuntu, Debian, o qualunque distribuzione) o macOS

- ADB nel PATH (

sudo apt install android-tools-adbsu Ubuntu) - Cavo USB dati, dispositivo Android sbloccato con Debug USB attivo

- Una API key AcquisizioniForensi.it

Nessuna dipendenza runtime, nessun framework, nessun server. Si scarica il binario, si collega il telefono, si lancia il comando. Il binario contiene tutto: Bootstrap, icone, logo, template HTML, certificati CA per la riverifica — zero installazione.

Domande frequenti

Funziona su qualunque Android?

SeizeDROID mantiene una matrice di dispositivi validati (testati con acquisizione reale verificata). Su device non in matrice, il tool si ferma e chiede conferma esplicita (--force-untested-device). La matrice cresce ad ogni acquisizione riuscita.

Il dispositivo viene modificato?

No. SeizeDROID esegue solo operazioni di lettura via ADB. Ogni comando eseguito è registrato in adb_commands.log con timestamp UTC al millisecondo, exit code, durata e stderr — trasparenza totale su ciò che il tool ha fatto.

Serve il root?

No. L'acquisizione logica funziona su qualunque device con Debug USB. Il root sblocca funzionalità aggiuntive (database privati delle app, decrypt WhatsApp), ma non è necessario per l'acquisizione base.

Posso rigenerare i report senza rifare l'acquisizione?

Sì. Il sotto-comando regen-reports rigenera report.txt, report.pdf e l'intero report HTML da una directory già estratta, senza collegare il dispositivo.

Come fa la controparte a verificare?

Lancia bash verify.sh — lo script usa solo strumenti standard (openssl, jq, sha256sum) e mostra PASS o FAIL per integrità, hash e timestamp. Nessun bisogno di possedere SeizeDROID.

Inizia oggi

Registrati su AcquisizioniForensi.it, scarica il binario SeizeDROID per la tua piattaforma, collega il dispositivo Android e lancia il primo backup. In 10 minuti avrai un pacchetto forense completo, cifrato e certificato, pronto per il deposito.