Perche serve un'acquisizione forense di un file

Scaricare un file da Internet e salvarlo sul proprio computer non e sufficiente per utilizzarlo come prova in un procedimento legale. Un semplice download non garantisce ne l'integrita del contenuto (il file potrebbe essere stato modificato dopo il download), ne la data certa in cui il file era disponibile online, ne la provenienza dal server originale.

L'acquisizione forense risolve questi problemi documentando l'intero processo di download: registra la connessione al server, verifica i certificati SSL, calcola gli hash crittografici del file con algoritmi multipli, raccoglie le informazioni DNS e WHOIS del dominio, e sigilla il tutto con una marca temporale qualificata eIDAS emessa da un prestatore di servizi fiduciari qualificato.

In questa guida mostriamo come acquisire un file con C.E.R.T.O. 3.0, utilizzando come esempio le Linee Guida AgID sul documento informatico in formato PDF.

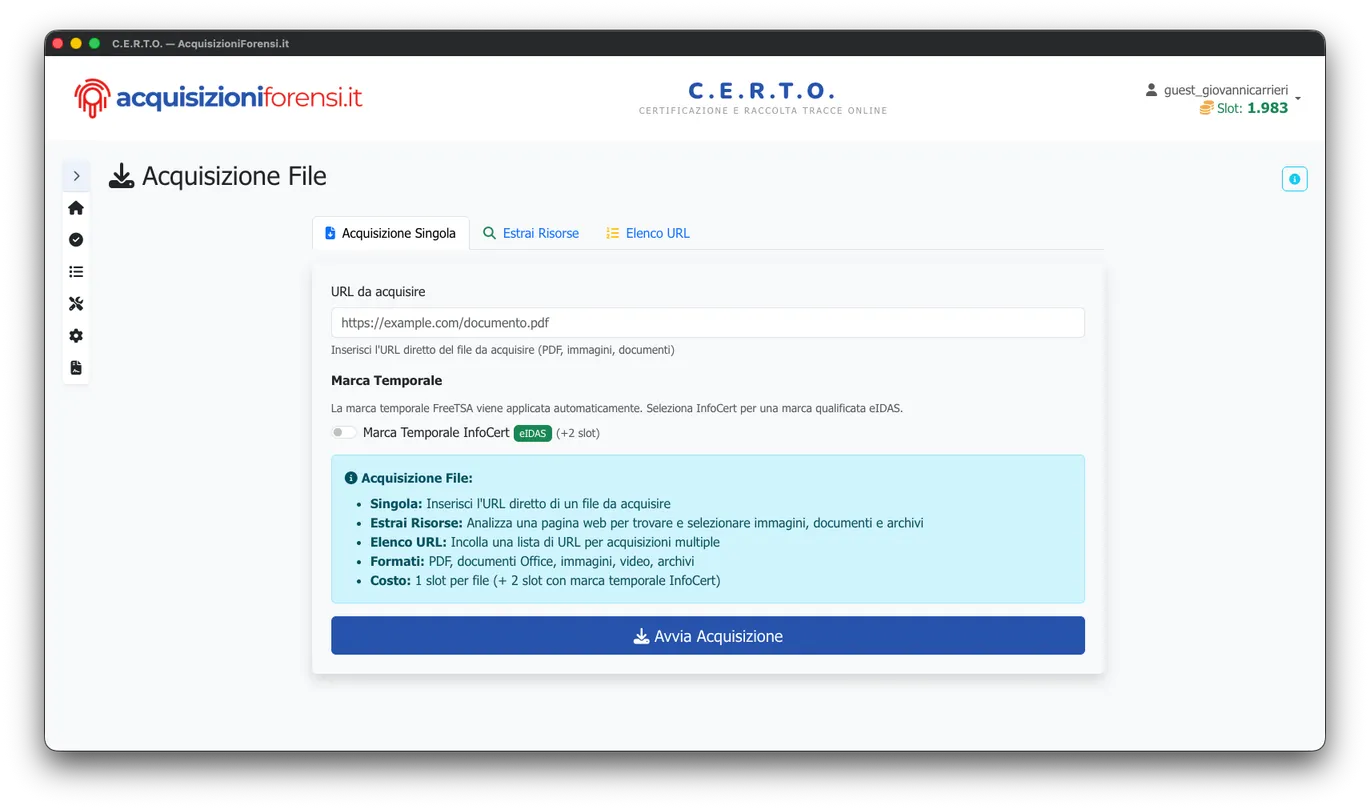

L'interfaccia di acquisizione file

Il modulo Acquisizione File di C.E.R.T.O. offre tre modalita operative, accessibili tramite le tab in alto.

Acquisizione Singola

La modalita principale. Inserisci l'URL diretto del file da acquisire (PDF, immagini, documenti Office, archivi) e clicca Avvia Acquisizione. C.E.R.T.O. esegue automaticamente tutte le verifiche e genera il pacchetto forense completo.

E possibile selezionare la Marca Temporale InfoCert eIDAS per ottenere una marca temporale qualificata ai sensi del Regolamento UE 910/2014, con un costo aggiuntivo di 2 slot.

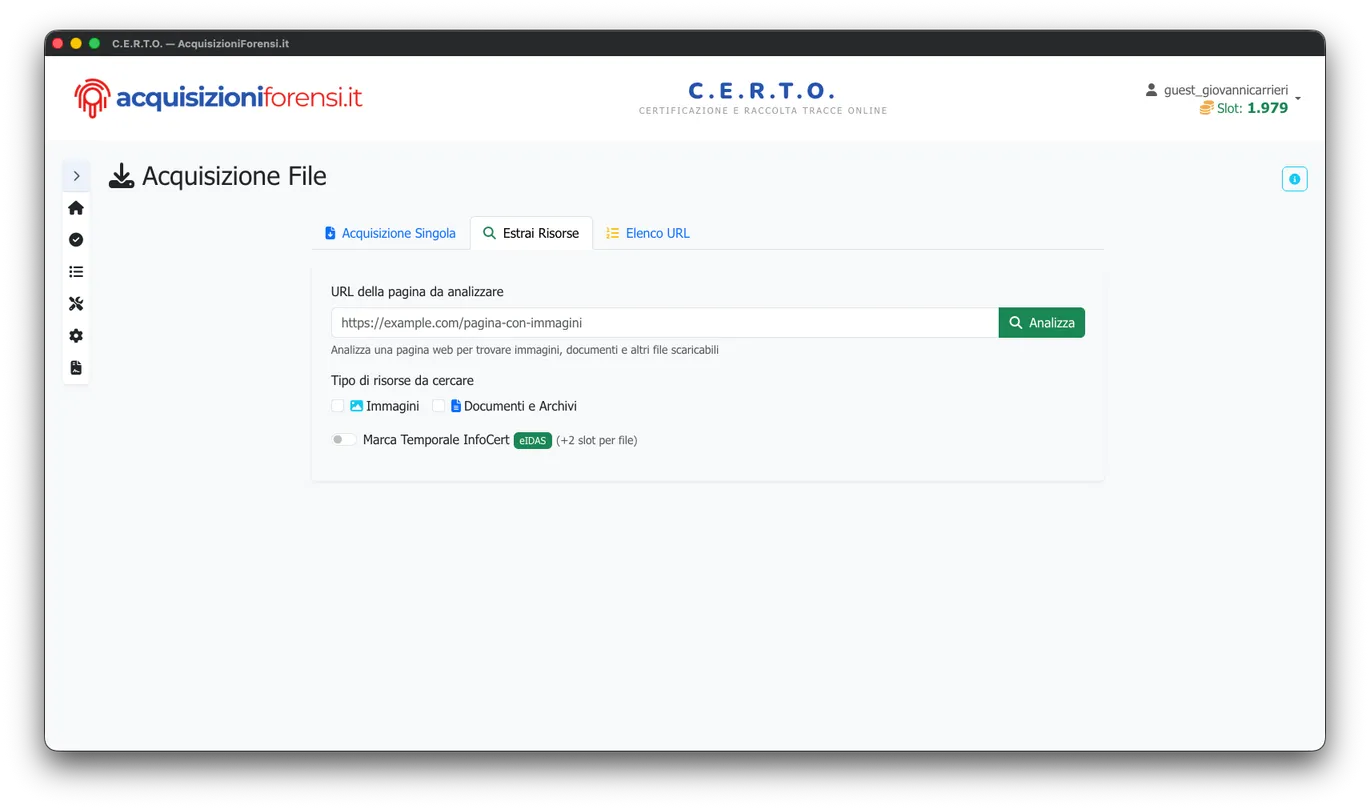

Estrai Risorse

Quando non conosci l'URL diretto del file, puoi fornire l'indirizzo di una pagina web: C.E.R.T.O. la analizza automaticamente e trova tutte le risorse scaricabili. Puoi filtrare per tipo: Immagini oppure Documenti e Archivi. Seleziona i file che ti interessano e avvia l'acquisizione.

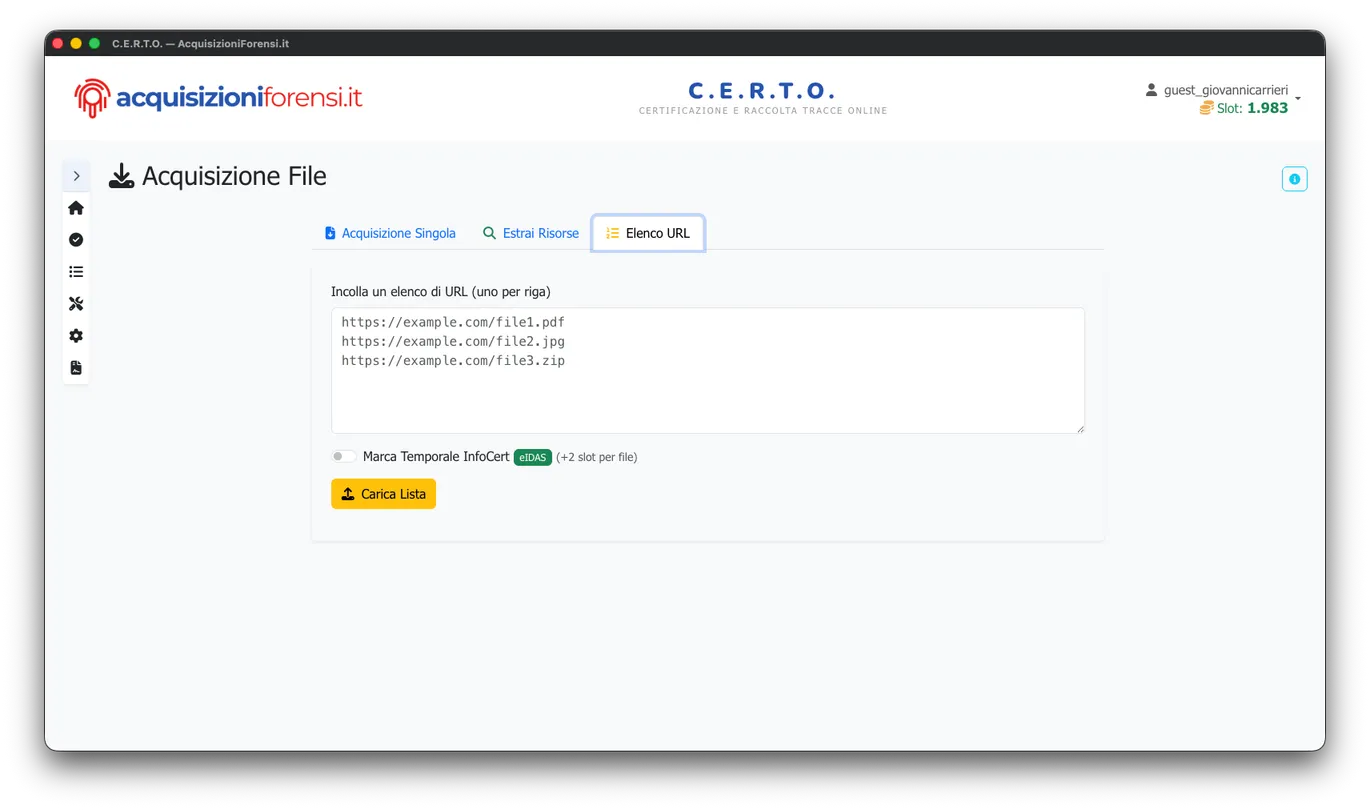

Elenco URL

Per acquisizioni massive: incolla una lista di URL (uno per riga) e C.E.R.T.O. li acquisisce tutti in sequenza, generando un pacchetto forense per ciascun file.

Esempio reale: acquisizione delle Linee Guida AgID

Abbiamo acquisito il file PDF delle Linee Guida sul documento informatico pubblicate dall'Agenzia per l'Italia Digitale (AgID):

URL acquisito:

https://www.agid.gov.it/sites/agid/files/2024-05/linee_guida_sul_documento_informatico.pdf

Codice acquisizione:

3702ad8e-5f7c-4666-9329-a5b4cebeed98

Data acquisizione:

19 marzo 2026, ore 16:12:41 (Europe/Rome)

Durata:

21 secondi

I 16 file generati dall'acquisizione

C.E.R.T.O. produce un pacchetto forense completo. Ogni file e documentato con i propri hash crittografici nel file hashes.json. Sfoglia il contenuto della directory di acquisizione — clicca su un file per visualizzarlo.

📁 3702ad8e-5f7c-4666-9329-a5b4cebeed98

16 file — 831 KBScarica l'intero pacchetto forense

Contiene tutti i 16 file dell'acquisizione in un archivio ZIP (1.49 MB)

Dettaglio dei file principali

Marca temporale qualificata

rapporto-acquisizione.tsr

La marca temporale RFC 3161 in formato TSR (TimeStampResponse), emessa da InfoCert S.p.A. — prestatore di servizi fiduciari qualificato ai sensi del Regolamento UE 910/2014 (eIDAS) e del CAD (D.Lgs. 82/2005). Attesta che il rapporto di acquisizione esisteva alla data e ora indicate.

| TSA | InfoCert S.p.A. — ICEDTSPD1202602 |

| Data | 19 marzo 2026, 15:13:07 UTC |

| Policy | 1.3.76.36.1.1.40 |

| Stato | Granted — Marca emessa con successo |

Hash del documento acquisito

linee_guida_sul_documento_informatico.pdf

| MD5 | a84d296a379b5b9b4445ef2c1b97c35f |

| SHA-1 | 9fe0edb2634ca6b4b35f1f084da0cc8083bbfd3c |

| SHA-256 | aaede17dfa70c9f2a8b933c4c6527068178a18bcc5c8f6d3049b03da2b51ac37 |

| SHA-512 | 9a30adc379069128dc328f1b772ad7561606865e92eaed773a4c58b471683793ed47c4cc7f78ce4b9890a27dc692f4522edd05a067f1433506424709c6bf179a |

Verifica di integrita automatica

C.E.R.T.O. non si limita a scaricare il file: esegue automaticamente tre livelli di verifica per garantire che il download sia avvenuto correttamente.

Doppio hash

Il file viene scaricato due volte. Gli hash SHA-256 dei due download vengono confrontati per verificare che il contenuto sia identico.

Doppia libreria

Gli hash vengono calcolati con due librerie crittografiche indipendenti (Node.js crypto e OpenSSL) e confrontati per escludere errori software.

ETag + Last-Modified

ETag e Last-Modified vengono registrati prima e dopo il download per verificare che il file non sia cambiato durante l'acquisizione.

Risultato della verifica per questa acquisizione

| SHA-256 primo download | aaede17...b51ac37 | Corrispondente |

| SHA-256 secondo download | aaede17...b51ac37 | Corrispondente |

| SHA-256 Node.js | aaede17...b51ac37 | Corrispondente |

| SHA-256 OpenSSL | aaede17...b51ac37 | Corrispondente |

| Content-Length dichiarato | 799.434 bytes | Corrispondente |

| ETag pre/post download | "c32ca-6182d0bc61dc0" | Corrispondente |

| Last-Modified pre/post | Sat, 11 May 2024 12:46:50 GMT | Corrispondente |

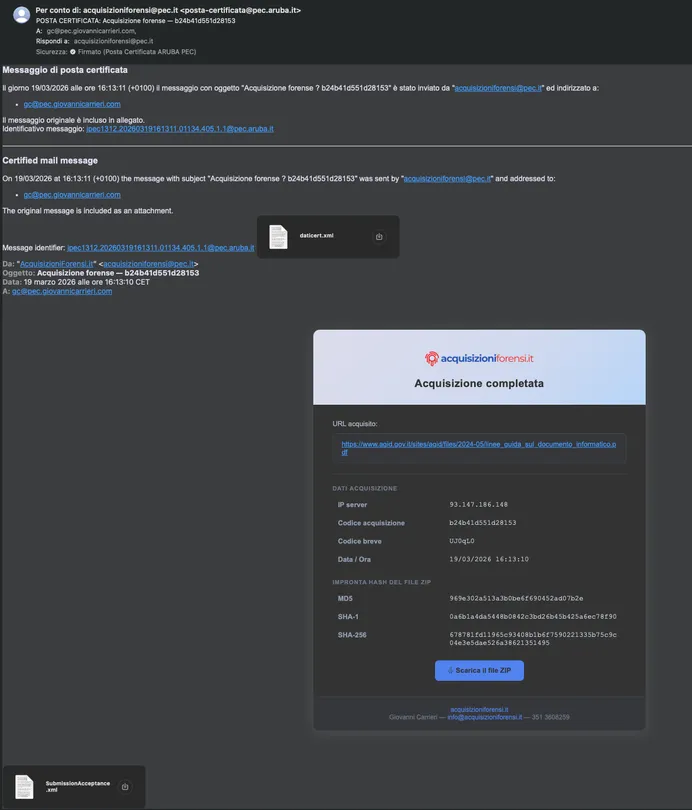

Ricevuta via PEC

Al termine dell'acquisizione, C.E.R.T.O. invia automaticamente una ricevuta via PEC (Posta Elettronica Certificata) contenente il riepilogo dell'acquisizione: URL, IP del server, codice acquisizione, data e ora, hash SHA-256 e link per la verifica online. La PEC fornisce un'ulteriore prova con data certa dell'avvenuta acquisizione.

Verifica questa acquisizione

Ogni acquisizione eseguita con C.E.R.T.O. e verificabile online tramite un URL univoco. Puoi controllare i dettagli, gli hash e lo stato della marca temporale di questa acquisizione.

Verifica acquisizione UJ0qL0Domande frequenti

L'acquisizione forense di un file ha valore legale?

Si, se eseguita con strumenti che garantiscono l'integrita del file tramite hash crittografici e marca temporale qualificata. C.E.R.T.O. utilizza hash MD5, SHA-1, SHA-256 e SHA-512 e una marca temporale qualificata eIDAS emessa da InfoCert S.p.A., conforme al Regolamento UE 910/2014 e al CAD (D.Lgs. 82/2005).

Quali formati di file si possono acquisire?

C.E.R.T.O. puo acquisire qualsiasi file accessibile tramite URL diretto: PDF, documenti Office (DOCX, XLSX, PPTX), immagini (JPG, PNG, WebP), video (MP4, AVI), archivi (ZIP, RAR, 7z) e qualsiasi altro formato scaricabile dal web.

Cos'e la marca temporale qualificata eIDAS?

E un sigillo elettronico emesso da un prestatore di servizi fiduciari qualificato (in questo caso InfoCert S.p.A.) che attesta in modo legalmente vincolante la data e l'ora in cui un documento digitale esisteva. Ha pieno valore legale in tutti i paesi dell'Unione Europea ai sensi del Regolamento UE 910/2014.

Come si verifica l'integrita di un file acquisito?

C.E.R.T.O. esegue una doppia verifica automatica: ricalcola gli hash con due librerie crittografiche indipendenti (Node.js e OpenSSL), confronta ETag e Last-Modified prima e dopo il download, e verifica la corrispondenza tra Content-Length dichiarato e dimensione effettiva. Ogni acquisizione e inoltre verificabile online tramite un URL dedicato.

Prova C.E.R.T.O. 3.0

Acquisisci file, pagine web, email e screenshot con valore legale. Hash crittografici, marca temporale qualificata eIDAS e verifica online.