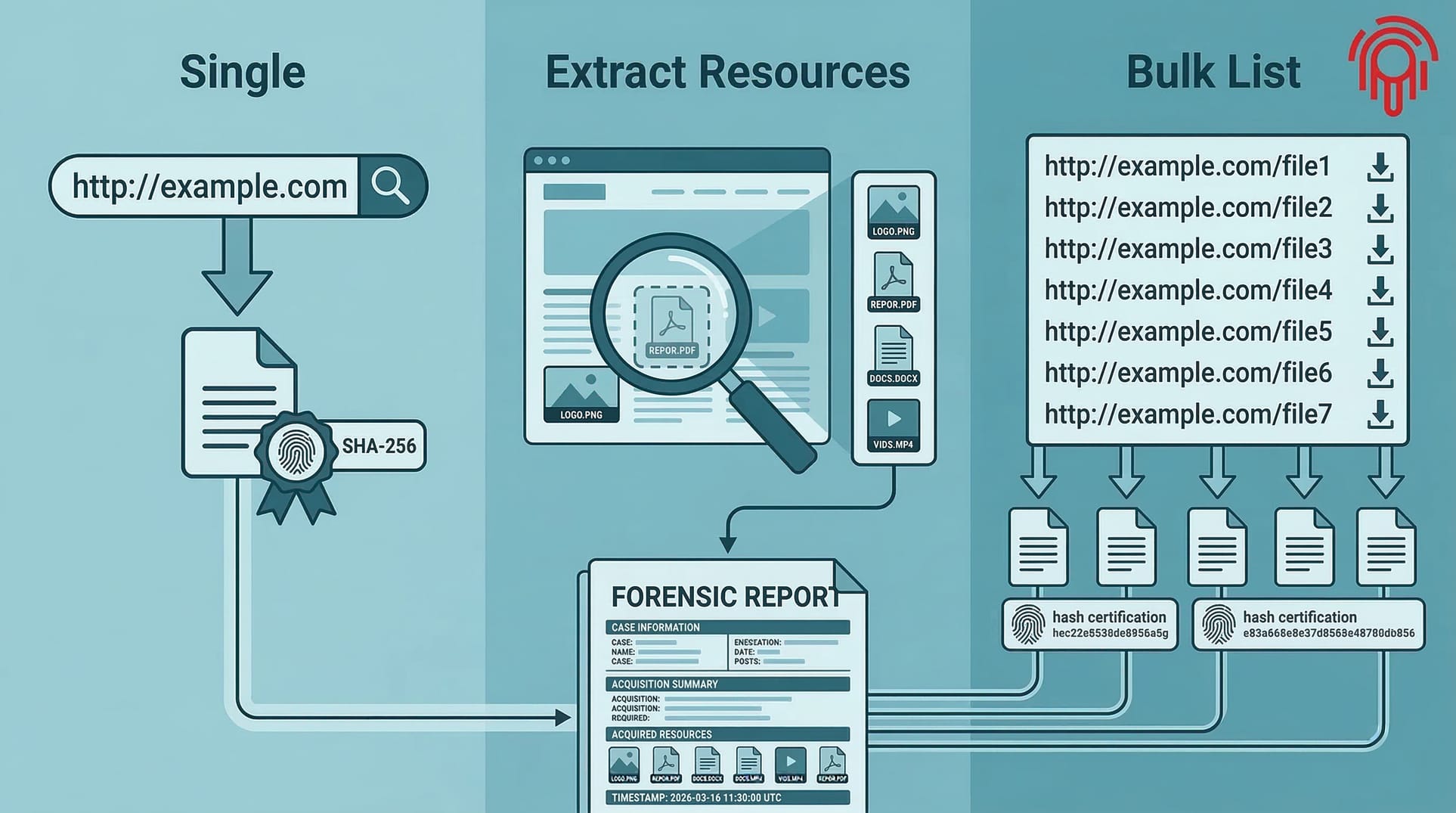

Il modulo di acquisizione forense file di C.E.R.T.O. consente di scaricare e certificare qualsiasi file accessibile via URL con un processo automatizzato a 18 step. Il software documenta l'intera infrastruttura di rete del server, esegue un doppio download con confronto degli hash e genera un fascicolo forense completo con marca temporale RFC 3161.

Quando è necessario acquisire un file con valore forense

Un file pubblicato online — un documento PDF, un'immagine, un video, un archivio — può essere modificato, sovrascritto o rimosso dal server in qualsiasi momento. Scaricare il file manualmente non dimostra né quando è stato scaricato, né da dove, né che il contenuto non sia stato alterato dopo il download.

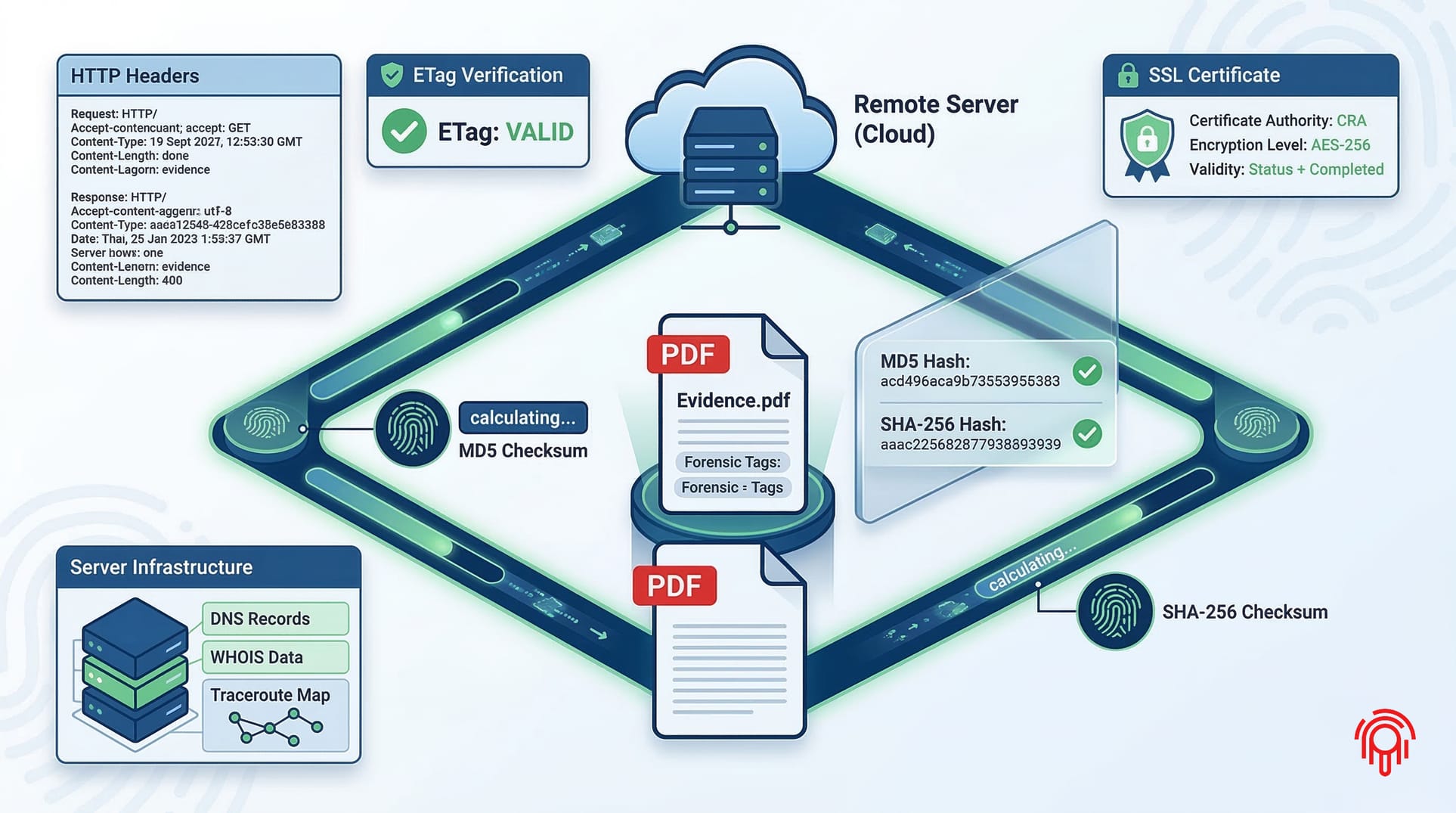

L'acquisizione forense di C.E.R.T.O. risolve questi problemi documentando:

- L'origine del file: URL, indirizzo IP del server, DNS, WHOIS, certificato SSL/TLS

- Il momento del download: sincronizzazione NTP e marca temporale RFC 3161

- L'integrità del contenuto: hash crittografici multipli e doppio download di verifica

- L'infrastruttura di rete: traceroute, analisi SSL/TLS, record DNS completi

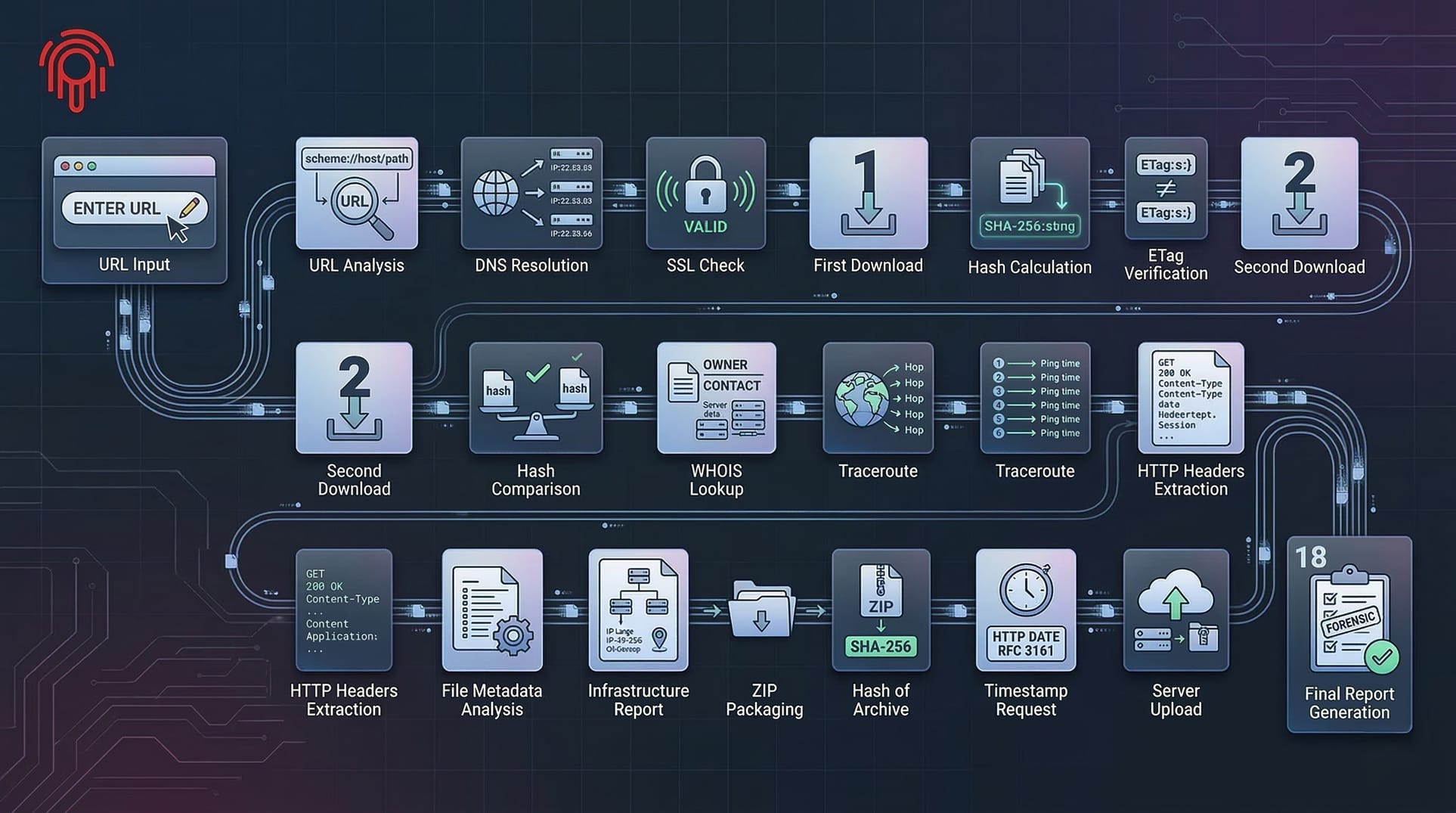

I 18 step forensi automatizzati

Il processo è completamente automatico. L'utente inserisce l'URL del file e C.E.R.T.O. esegue i seguenti step in sequenza:

- Sincronizzazione NTP — Acquisizione data e ora certa da server di riferimento

- Rilevamento IP pubblico — Documentazione dell'identità di rete dell'operatore

- Risoluzione DNS — Raccolta record A, AAAA, MX, TXT, NS, CNAME del dominio

- WHOIS dominio — Dati di registrazione del dominio

- WHOIS IP — Identificazione del proprietario dell'indirizzo IP del server

- Analisi SSL/TLS — Certificato, catena di fiducia, fingerprint SHA-256

- Traceroute — Percorso di rete dal client al server

- Primo download — Scaricamento del file con raccolta header HTTP completi

- Calcolo hash — MD5, SHA-1, SHA-256, SHA-512 del file scaricato

- Secondo download — Scaricamento ripetuto per confronto di integrità

- Confronto hash — Verifica che i due download producano hash identici

- Verifica ETag/Last-Modified — Controllo consistenza con i metadati del server

- Analisi metadati — Estrazione dei metadati del file (EXIF, proprietà documento, ecc.)

- Watermark forense — Applicazione watermark con hash e timestamp (per immagini)

- Generazione report — Report dettagliato con tutti i dati raccolti e inventario

- Marca temporale RFC 3161 — Certificazione temporale del report

- Creazione archivio ZIP — Fascicolo completo con tutti i file e gli hash

- Upload e archiviazione — Trasmissione al server con archiviazione per 5 anni

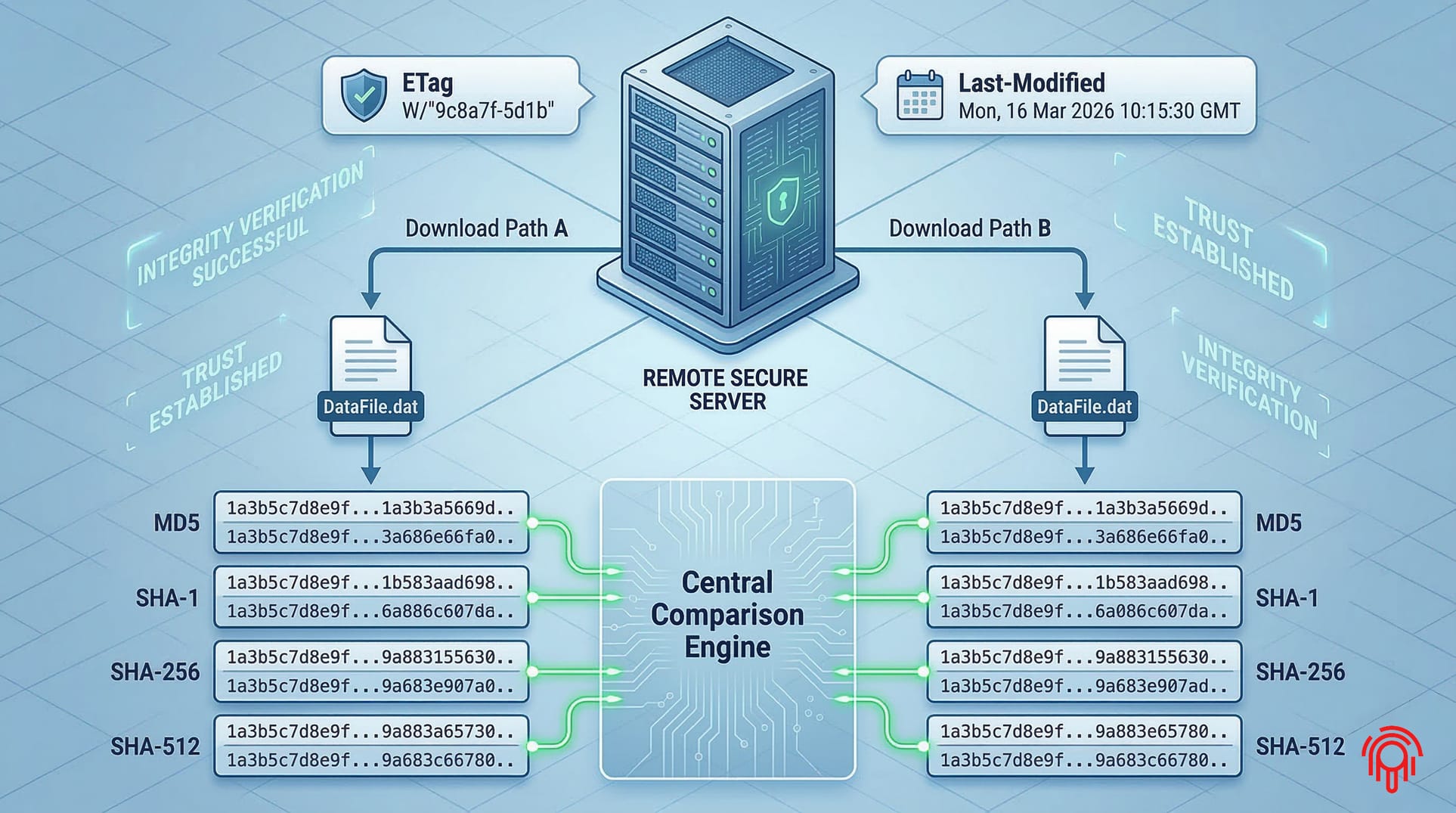

Doppio download: Il file viene scaricato due volte in momenti distinti. Se gli hash dei due download non coincidono, il sistema segnala la discrepanza nel report, documentando che il file potrebbe essere stato modificato tra i due accessi. Questo meccanismo rafforza il valore probatorio dell'acquisizione.

Formati supportati

C.E.R.T.O. può acquisire qualsiasi file accessibile tramite URL HTTP o HTTPS:

Documenti

PDF, DOCX, DOC, XLSX, XLS, PPTX, PPT, ODT, ODS, TXT, CSV, RTF

Immagini

JPG, PNG, GIF, BMP, TIFF, WebP, SVG, HEIC, RAW

Audio e video

MP4, AVI, MOV, MKV, WebM, MP3, WAV, FLAC, AAC, OGG

Archivi e altro

ZIP, RAR, 7Z, TAR.GZ, ISO, EXE, APK, qualsiasi altro formato

Doppio download e verifica di integrità

A differenza di un semplice download, C.E.R.T.O. esegue il download del file due volte in momenti distinti

e confronta gli hash crittografici dei due scaricamenti. Questo meccanismo serve a dimostrare che:

A differenza di un semplice download, C.E.R.T.O. esegue il download del file due volte in momenti distinti

e confronta gli hash crittografici dei due scaricamenti. Questo meccanismo serve a dimostrare che:

- Il file non è stato modificato dal server tra i due accessi

- La trasmissione non ha introdotto errori o alterazioni

- Il contenuto acquisito corrisponde effettivamente a ciò che il server erogava in quel momento

Il report documenta gli hash di entrambi i download, gli header HTTP (inclusi ETag, Last-Modified, Content-Length) e l'esito del confronto.

Hash crittografici e catena di custodia

Per ogni file acquisito vengono calcolati quattro hash crittografici con algoritmi diversi, conformemente alle linee guida NIST (National Institute of Standards and Technology):

| Algoritmo | Lunghezza | Finalità |

|---|---|---|

| MD5 | 128 bit | Compatibilità legacy, identificazione rapida |

| SHA-1 | 160 bit | Interoperabilità con sistemi esistenti |

| SHA-256 | 256 bit | Standard di riferimento per l'integrità forense |

| SHA-512 | 512 bit | Massima sicurezza crittografica |

La catena di custodia è documentata nel report forense con timestamp per ogni operazione, dall'inizio della sincronizzazione NTP fino alla generazione dell'archivio ZIP finale.

Marca temporale e archiviazione certificata

Il report forense riceve una marca temporale RFC 3161 che certifica l'esistenza del fascicolo a una data e ora precise. L'intero archivio viene archiviato sui server di AcquisizioniForensi.it per 5 anni e resta verificabile pubblicamente tramite codice breve o hash SHA-256.

È disponibile la marca temporale qualificata InfoCert eIDAS (Reg. UE 910/2014) per le acquisizioni che richiedono pieno valore legale nell'Unione Europea.

Disponibile in C.E.R.T.O. Desktop

L'acquisizione forense di file è disponibile nell'applicazione C.E.R.T.O. Desktop per Windows e macOS. L'interfaccia guida l'utente attraverso il processo: è sufficiente inserire l'URL del file da acquisire e il software si occupa di tutto il resto.

Scarica C.E.R.T.O. Desktop

Registrazione gratuita. Un solo slot per ogni file acquisito. Nessun abbonamento.